Zenmap

- NmapをGUIで操作できるポートスキャナ -

Zenmapは、ポートスキャナとして有名なNmapをGUIで操作できる便利なツールです。コマンド操作が苦手な方でも直感的に扱えるため、サイバーセキュリティ学習の入門にも適しています。

一方で、スキャンプロファイルの種類が多く、「どれを使えばよいかわからない」と感じるケースも少なくありません。

そこで本記事では、Zenmapとは何かという基本知識から、OS別のインストール方法、スキャンプロファイルの特徴までを網羅的に解説します。

Zenmapを使ったポートスキャンを基礎から学びたい方は、ぜひ最後までご覧ください。

Zenmapとは

Zenmapは、ポートスキャンツールとして広く利用されているNmap(Network Mapper)の公式GUIフロントエンドです。CLIベースのNmapコマンドをグラフィカルな画面から操作できるよう設計されており、ポートスキャンの実行・結果の可視化・スキャン設定の保存といった機能を直感的に操作できる点が特徴です。

ライセンスはGPLに基づくオープンソースソフトウェアであるため、無償で利用できます。

ZenmapはNmapのリリースに含まれる形で継続的にアップデートされており、最新バージョンは2026年3月26日リリースの7.99です。(2026年5月12日時点)

公式サイト:https://nmap.org/

主な特徴

- グラフィカルユーザーインターフェース(GUI):NmapのGUIフロントエンドで、コマンドラインなしで直感的に操作できる。

- クロスプラットフォーム対応:Windows、Linux、macOSなど主要なOSで動作可能。

- ネットワークの可視化:ネットワーク構造をグラフィカルなマップとして表示でき、ホスト間の関係を視覚的に把握できる。

- スキャンプロファイル:「Intense scan(詳細スキャン)」や「Quick scan(簡易スキャン)」など、よく使われるスキャン設定があらかじめ用意されている。

- コマンドの自動生成:スキャンプロファイルを選ぶと、対応するNmapコマンドが自動生成される。

- スキャン結果の比較:過去と現在のスキャン結果を比較し、ネットワークの変化を検出できる。

- スキャン結果の保存:スキャン結果をXML形式などで保存し、後から分析することが可能。

- ホスト詳細情報の表示:各ホストのOS情報、開いているポート、サービスバージョンなどを一覧で確認できる。

- 検索・フィルタリング機能:スキャン結果から特定の条件(ポート番号、OSなど)でホストを絞り込み検索できる。

NmapとZenmapの違い

Zenmapは、Nmapの公式GUIフロントエンドとして提供されています。両者は同じスキャンエンジンを利用しており、スキャンの精度そのものに差はありませんが、操作性や用途が異なります。

| 比較項目 | Nmap | Zenmap |

|---|---|---|

| インターフェース | CLI(コマンドライン) | GUI(グラフィカル) |

| 学習コスト | 高い(コマンド理解が必要) | 低い(直感的操作) |

| コマンド生成 | ユーザーが手動でコマンドを入力 | GUI操作に応じてコマンドが自動生成される |

| 出力形式 | テキスト中心 | ポート一覧、トポロジー表示など |

| プロファイル機能 | なし | あり |

| 自動化 | スクリプトで容易 | 不向き |

| スキャン履歴の保存 | 非対応 | 標準対応 |

例えば、Nmapでは以下のようなコマンドを実行します。

$ nmap -T4 -A -v 192.0.2.1Zenmapでは、このコマンドを直接入力することも可能ですが、Intense scanなどのプロファイルを選択するだけで同じスキャンが実行できます。

法的・倫理的な留意点

Zenmapを含むポートスキャンツールは、適切に使用すれば強力なセキュリティ診断ツールとなります。しかし、使用する環境を誤ると、法的責任を問われるリスクがあります。Zenmapを使用する前に、以下の点を必ず確認してください。

許可を得ていない環境では使用しない

許可なく他者のシステムに対してスキャンを行う行為は、サイバー攻撃と判断される可能性があります。「学習目的だから問題ない」という認識は誤りです。スキャン対象が自分のものでない限り、法的リスクが伴います。

学習環境(仮想環境)構築のすすめ

Zenmapを安全かつ合法的に学習するためには、自分専用の学習環境(仮想環境)を構築することを強く推奨します。ここでは、無償で入手できる仮想化ソフトウェア「VirtualBox」を使った仮想環境を紹介します。

| 仮想マシン | 説明 | 用途 |

|---|---|---|

| Kali Linux | 脆弱性診断・ペネトレーションテスト向けLinuxディストリビューション | Zenmap実行 |

| Metasploitable2 | 意図的に脆弱性を組み込んだ学習用Linux | ターゲットマシン |

Metasploitable2は意図的に多数の脆弱なサービス(FTP、SSH、HTTP、SMBなど)を公開しているため、Zenmapの学習環境として最適です。外部に一切影響を与えることなく、実践的なポートスキャンを繰り返し学習できます。

Zenmapのインストール

Zenmapは、主要なOSに対応しており、環境に応じたインストール方法を選択できます。以下では、Kali Linux、Ubuntu、Windows・macOSそれぞれの手順を解説します。

Kali Linuxの場合

Kali Linux 2026.1では、Zenmapは標準パッケージとして提供されており、追加インストールなしで利用可能です。アプリケーションメニュー、またはターミナルから起動することができます。

アプリケーションメニュー:01-Reconnaissance>Network Information>zenmap

ターミナル(コマンド)

$ sudo zenmapネットワークインターフェースへのアクセスにroot権限が必要なため、sudoを付けて起動します。権限なしで起動した場合、一部のスキャンで正常に動作しないケースがあります。

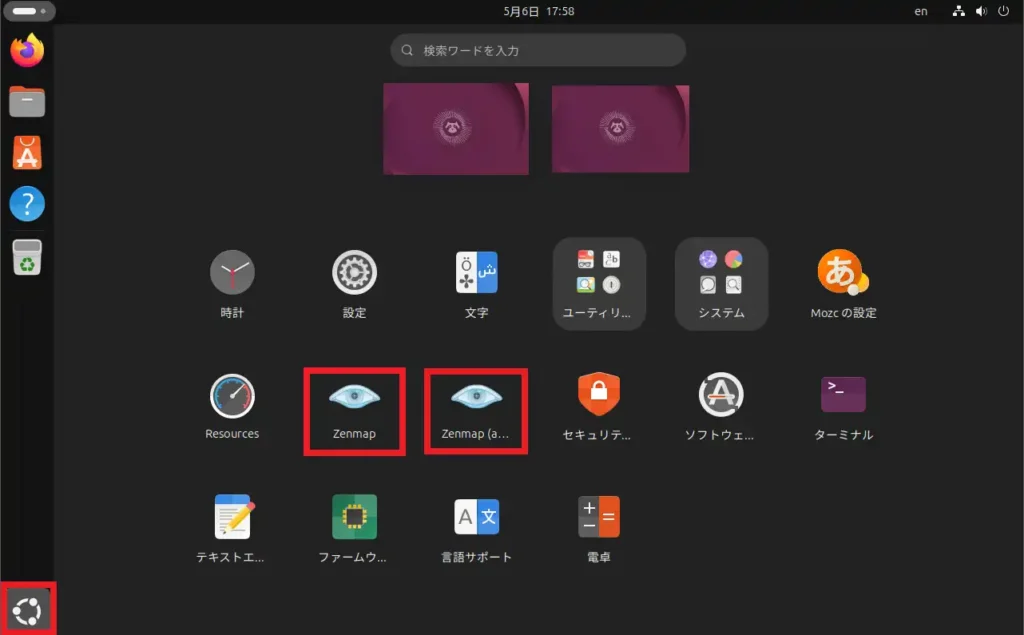

Ubuntuの場合

Ubuntu 26.04 LTSでは、APTパッケージマネージャーを使用して、Zenmapをインストールできます。基本的なインストール手順は、以下の通りです。

# パッケージリストの更新

$ sudo apt update

# インストール状況の確認

$ apt list --installed | grep zenmap

(インストールされていない場合、何も表示されません)

# パッケージ情報の確認

$ apt show zenmap

Package: zenmap

Version: 7.98+dfsg-1

Priority: optional

Section: universe/net

Source: nmap

Origin: Ubuntu

Maintainer: Ubuntu Developers <ubuntu-devel-discuss@lists.ubuntu.com>

Original-Maintainer: Debian Security Tools <team+pkg-security@tracker.debian.org>

Bugs: https://bugs.launchpad.net/ubuntu/+filebug

Installed-Size: 1,520 kB

Depends: ndiff, nmap, python3-gi, python3-gi-cairo, gir1.2-gtk-3.0, gir1.2-pango-1.0, gir1.2-glib-2.0, gir1.2-gdkpixbuf-2.0, python3:any

Recommends: pkexec

Homepage: https://nmap.org/

Download-Size: 335 kB

APT-Sources: http://archive.ubuntu.com/ubuntu resolute/universe amd64 Packages

Description: The Network Mapper Front End

Zenmap is an Nmap frontend. It is meant to be useful for advanced users

and to make Nmap easy to use by beginners. It was originally derived

from Umit, an Nmap GUI created as part of the Google Summer of Code.

# Zenmapのインストール

$ sudo apt install zenmapインストール後は、アプリケーション一覧、またはzenmapコマンドで起動できます。

アプリケーション一覧から起動する場合

ターミナル(コマンド)から起動する場合

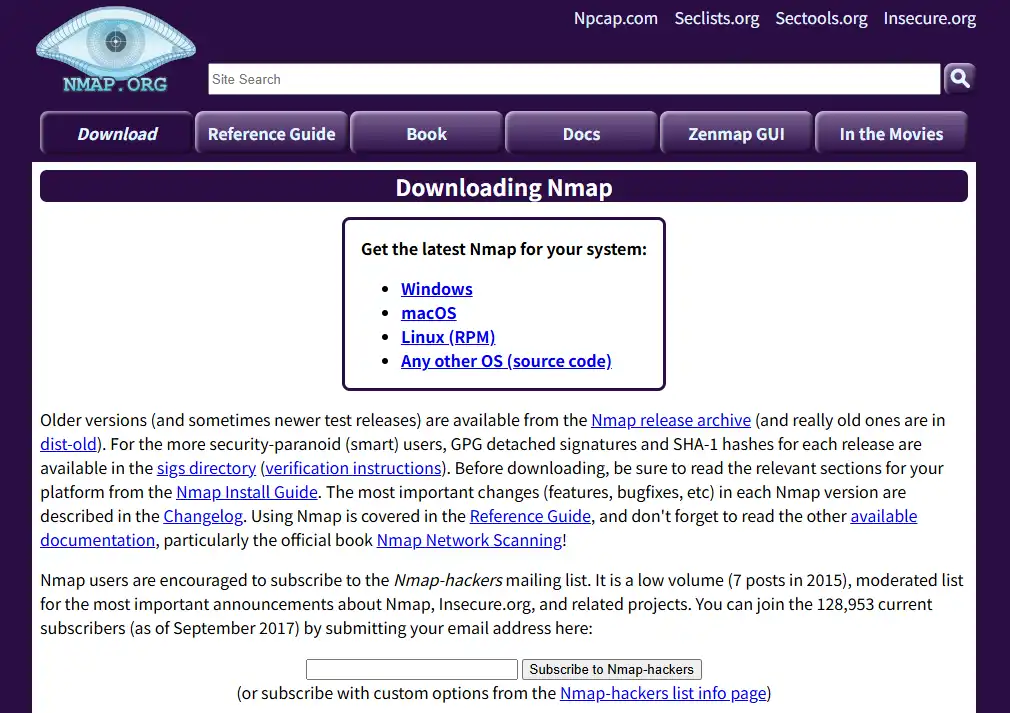

$ sudo zenmapWindows・macOSの場合

WindowsおよびmacOSの場合、Nmap公式サイトが提供するインストーラーを使用します。自身のOSに対応したインストーラーをダウンロードし、ウィザードに従ってインストールを進めます。

- Windowsの場合:

nmap-<バージョン>-setup.exe - macOSの場合:

nmap-<バージョン>.dmg

Zenmapの機能概要

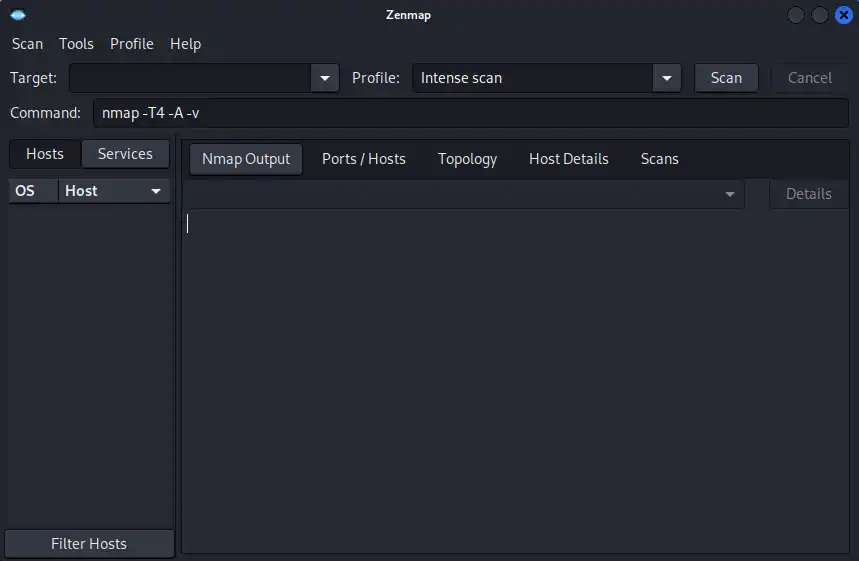

Zenmapのメインウィンドウ(Kali Linuxの場合、英語UI)

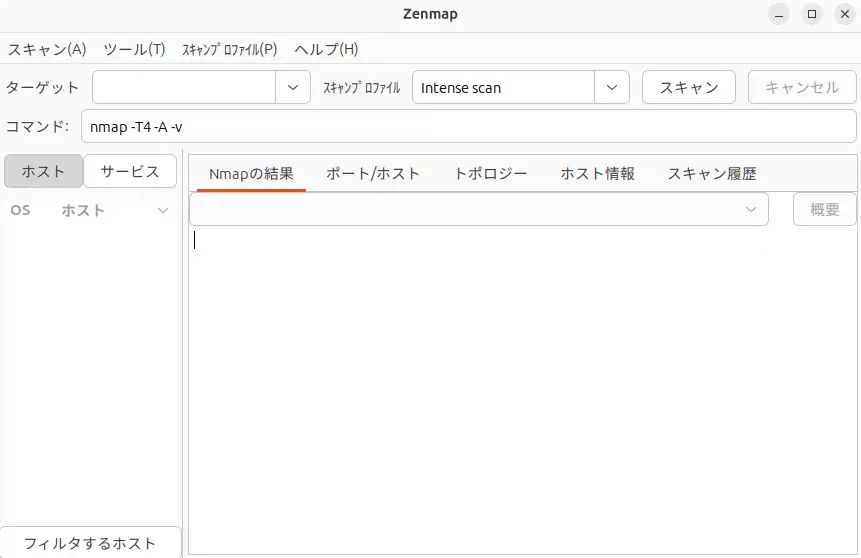

Zenmapのメインウィンドウ(Ubuntuの場合、日本語UI)

メインウィンドウの構成

Zenmapのメインウィンドウは、以下のコンポーネントで構成されています。

メイン操作エリア

| 英語UI | 日本語UI | 概要 |

|---|---|---|

| Target | ターゲット | スキャン対象をIPアドレス、ホスト名、CIDR形式などで指定。 |

| Profile | スキャンプロファイル | あらかじめ用意されたスキャン設定(スキャンプロファイル)を選択。 |

| Command | コマンド | 上記のTargetやProfileで指定した内容に基づいて自動生成されるNmapコマンドが表示される。直接編集してオプションを追加することも可能。 |

| Scan | スキャン | 設定した内容でスキャンを開始する。(クリックすると内部でNmapが実行される) |

| Cancel | キャンセル | 実行中のスキャンを停止する。 |

左サイドパネル(インベントリ)

| 英語UI | 日本語UI | 概要 |

|---|---|---|

| Hosts | ホスト | スキャンで検出されたホスト一覧。一覧からホストを選択すると、そのホストの情報のみが右側のメインパネルに表示される。 |

| Services | サービス | スキャンで検出されたサービス一覧。一覧からサービスを選択すると、そのサービスが稼働しているホストのみが右側のメインパネルに表示される。 |

| Filter Hosts | フィルタするホスト | ホストをキーワードで絞り込む。(例.IPアドレス、OS、稼働しているサービスなど) |

右メインパネル(スキャン結果)

| 英語UI | 日本語UI | 概要 |

|---|---|---|

| Nmap Output | Nmapの結果 | Nmapコマンドが実際に出力する実行結果をリアルタイムで表示。 |

| Ports/Hosts | ポート/ホスト | 検出されたポート番号・プロトコル・状態・サービス名・バージョン情報を一覧表示。 |

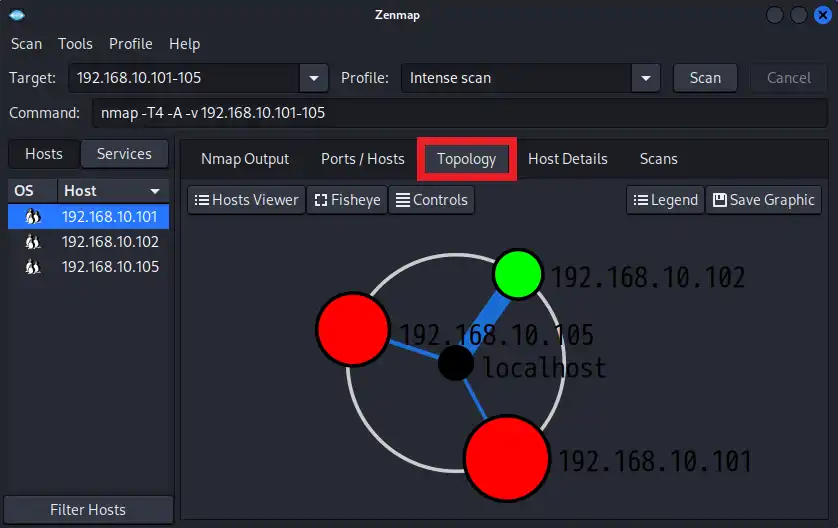

| Topology | トポロジー | スキャン結果をもとにネットワーク構造をグラフィカルに表示。 |

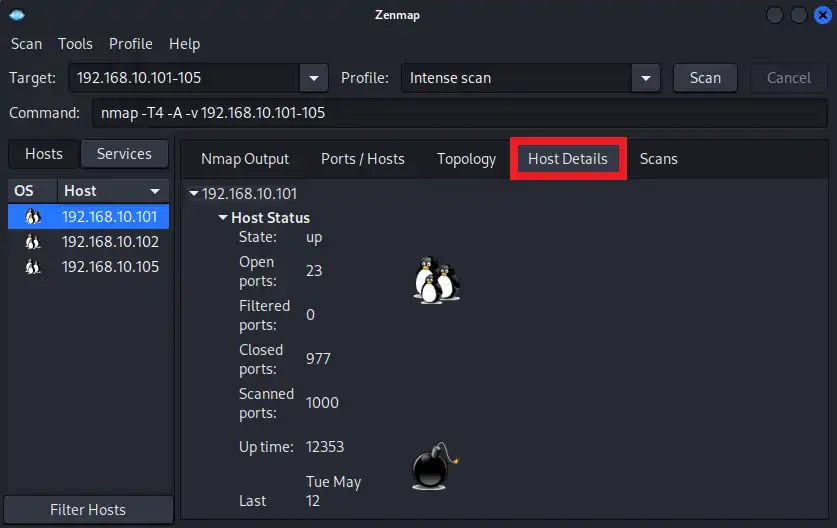

| Host Details | ホスト情報 | 選択したホストの状態、MACアドレス、OS情報など。 |

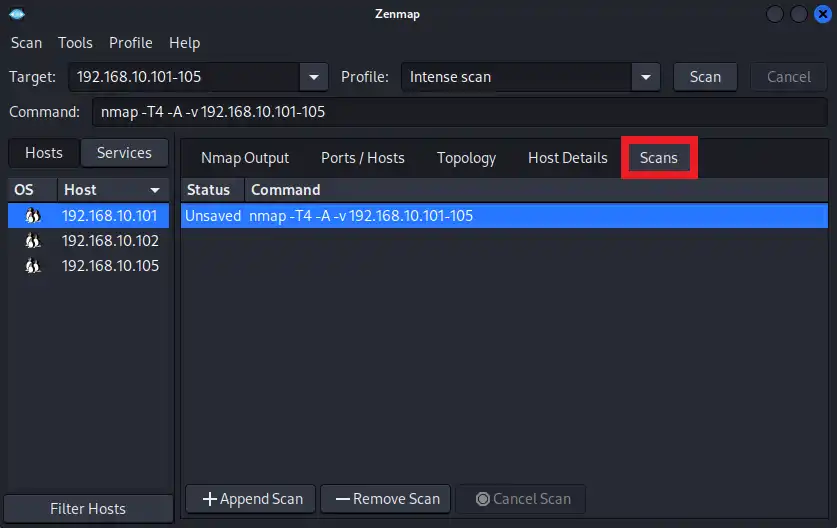

| Scans | スキャン履歴 | 現在のセッションで実行したスキャン履歴。 |

メニュー構成

Zenmapのメニューバーは、「Scan」「Tools」「Profile」「Help」の4つで構成されています。

- Scan(スキャン)

New Window(新規ウィンドウ):新しいZenmapウィンドウを開くOpen Scan(スキャン結果を開く):保存済みのスキャン結果を新しいウィンドウで開くOpen Scan in This Window(このウィンドウにスキャン結果を開く):保存済みのスキャン結果を現在のウィンドウで開くSave Scan(スキャン結果を保存する):スキャン結果をファイルに保存するSave All Scans to Directory(全てのスキャン結果をディレクトリに保存する):すべてのスキャン結果を指定したディレクトリ(フォルダ)に一括保存するPrint(印刷):スキャン結果を印刷、またはファイル出力する(PDF、Postscript、SVG形式)Close Window(ウィンドウを閉じる):現在のウィンドウを閉じるQuit(終了):Zenmapを終了する(すべてのウィンドウを閉じる)

- Tools(ツール)

Compare Results(結果を比較する):2つのスキャン結果をdiff形式で比較表示するSearch Scan Results(スキャン結果を検索する):保存済みスキャン結果から全文検索(ホスト名、IPアドレス、ポート番号、サービス名などで検索)Filter Hosts(フィルタするホスト):条件を指定して表示するホストを絞り込む(例.ホスト名、IPアドレス、OS、サービス名など)

- Profile(スキャンプロファイル)

New Profile or Command(スキャンプロファイルの新規作成またはコマンド入力):オリジナルのプロファイルを新規作成するEdit Selected Profile(選択したスキャンプロファイルを編集する):現在選択している既存のプロファイルの設定を変更する

- Help(ヘルプ)

Help(ヘルプ):ヘルプドキュメントを表示するReport a bug(バグを報告する):バグレポートの送り方About(Zenmapについて):Zenmapのバージョン情報や著作権情報を表示する

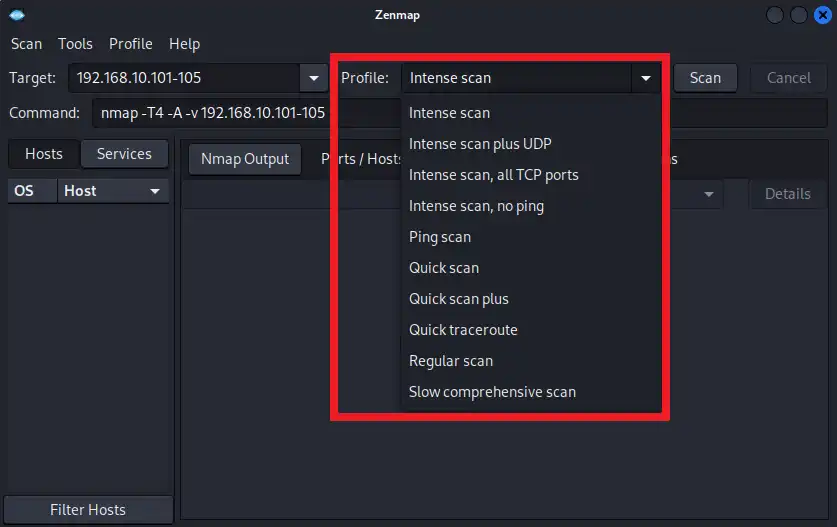

スキャンプロファイル

Zenmapには、用途別に定義された10種類のスキャンプロファイルが用意されています。スキャンプロファイルを指定することで、Nmapの複雑なオプションを毎回入力する必要がなく、目的に応じたスキャンを簡単に実行できます。

- Intense scan:

-T4 -A -v - Intense scan plus UDP:

-sS -sU -T4 -A -v - Intense scan, all TCP ports:

-p 1-65535 -T4 -A -v - Intense scan, no ping:

-T4 -A -v -Pn - Ping scan:

-sn - Quick scan:

-T4 -F - Quick scan plus:

-sV -T4 -O -F --version-light - Quick traceroute:

-sn --traceroute - Regular scan:(オプションなし)

- Slow comprehensive scan:

-sS -sU -T4 -A -v -PE -PP -PS80,443 -PA3389 -PU40125 -PY -g 53 --script "default or (discovery and safe)"

以下では、各プロファイルのオプション内容・目的・注意点を解説します。

Intense scan(高速かつ詳細なスキャン)

-T4:スキャン速度を高速化-A:OS検出、サービスバージョン検出、スクリプトスキャン、tracerouteをまとめて実施-v:詳細表示

詳細な情報収集を行う標準的なプロファイルです。TCPスキャンに加え、OS検出、サービスバージョン検出、NSEスクリプト、tracerouteを実施します。

ポートの開閉状態、サービスのバージョン情報、OSの種別を一度に把握したい場合に適しています。ただし、-Aオプションは複数の処理を一括実行するため、対象ホストへの通信量が増加します。

Intense scan plus UDP(TCP+UDPの総合スキャン)

-sS:TCP SYNスキャン-sU:UDPスキャン-T4 -A -v:Intense scanと同様

Intense scanにUDPスキャンを追加した総合スキャンです。DNS(UDP/53)、SNMP(UDP/161,162)、DHCP(UDP/67,68)など、UDP上で動作するサービスを含めて調査したい場合に使用します。

Intense scan, all TCP ports(全TCPポートが対象)

-p 1-65535:全TCPポートを対象にスキャン-T4 -A -v:Intense scanと同様

全TCPポート(1〜65,535)を対象にした総合スキャンです。※デフォルトのスキャンでは、使用頻度の高い上位1,000ポートのみを調査します。

このプロファイルでは全65,535ポートを検査するため、非標準ポートで動作するサービスを漏れなく検出できます。一方で、全ポートスキャンはネットワーク負荷が高いため、対象ホストへの影響を十分考慮する必要があります。

Intense scan, no ping(pingなしの詳細スキャン)

-T4 -A -v:Intense scanと同様-Pn:ping確認をスキップ(すべてのホストが〝稼働中〟とみなしてスキャンを実行)

ホスト生存確認(ping)をスキップするプロファイルです。

ICMPをファイアウォールでブロックしている環境ではpingに失敗し、「ホストがダウンしている」と誤判定してスキャンをスキップしますが、-Pnを指定することで、pingの結果に依存せず強制的にポートスキャンを実行できます。

ただし、実際には存在しないIPアドレスに対してもスキャンを実行するため、無駄な通信が増える点には注意が必要です。

Ping scan(ホスト生存確認のみ)

-sn:ポートスキャンを行わない(pingによるホスト探索のみ実行)

ホストの生存確認のみを行うプロファイルです(ポートスキャンは実施しない)。ネットワーク上で稼働しているホストを素早く把握したい場合に使用します。

ICMPをブロックしているホストは応答しないため、実際に稼働しているホストが「ダウン」と誤判定されることがあります。また、このプロファイルはポートやサービスの情報を取得しないため、アクティブホストの列挙に特化した用途に限定されます。

Quick scan(高速な簡易スキャン)

-T4:スキャン速度を高速化-F:主要100ポートのみスキャン

主要100ポートのみをスキャンするプロファイルです。スキャン対象が100ポートに限定されるため、Intense scan(1,000ポート)と比較してスキャン時間を大幅に短縮できます。

Quick scan plus(高速+軽量なサービス検出)

-sV:開放ポートで動作するサービスのバージョンを検出-T4:Quick scanと同様-O:OS検出-F:Quick scanと同様--version-light:バージョン検出の強度を低く設定

Quick scanにサービスバージョン検出とOS検出を加えたプロファイルです。Quick scanよりも少し詳細な情報(サービスバージョン・OS情報)を収集したい場合に使用します。

--version-lightはバージョン検出プローブの送信数を抑制するため、検出精度はIntense scanの-sVより低くなります。

Quick traceroute(ネットワーク経路調査)

-sn:ホスト探索のみ実施(ポートスキャンは行わない)--traceroute:ネットワーク経路を収集

tracerouteを利用して、対象ホストまでのネットワーク経路を収集するプロファイルです。

ポートスキャンは実行されないため、ポートやサービス情報は取得できません。また、ファイアウォールによってtracerouteに使用するパケットがブロックされると、完全な経路を取得できない場合があります。

Regular scan(デフォルトスキャン)

- オプションなし

Nmapのデフォルトスキャンです。オプションを指定せず、上位1,000ポートを対象にTCPスキャンを実施します。サービスのバージョンやOS情報は取得しないため、得られる情報はポートの開閉状態とサービス名に限られます。

Slow comprehensive scan(包括的なスキャン)

-sS:TCP SYNスキャン-sU:UDPスキャン-T4:スキャン速度を高速化-A:アグレッシブモード(OS検出・バージョン検出・スクリプトスキャン・tracerouteを実施)-v:詳細表示-PE:ICMPエコー要求を送信してホスト探索-PP:ICMPタイムスタンプ要求を送信してホスト探索-PS80,443:TCP SYNパケットをポート80・443に送信してホスト探索-PA3389:TCP ACKパケットをポート3389(RDP)に送信してホスト探索-PU40125:UDPパケットをポート40125に送信してホスト探索-PY:SCTPパケットを送信してホスト探索-g 53:送信元ポート--script "default or (discovery and safe)":defaultカテゴリ、またはdiscoveryカテゴリかつsafeカテゴリに属するNSEスクリプトを実行

標準搭載されたプロファイルの中で最も包括的なスキャンプロファイルです。TCP/UDPスキャンに加え、複数方式のホスト探索、OS・サービスバージョン検出、NSEスクリプトによる詳細情報収集を一括実行します。

このプロファイルは大量のパケットを送出するため、対象ネットワークへの負荷に十分注意してください。

プロファイル選択の目安

| 目的 | プロファイル |

|---|---|

| 生存ホストの確認だけしたい | Ping scan |

| 素早く概要をつかみたい | Quick scan / Quick scan plus |

| 標準的なポートスキャンを行いたい | Intense scan |

| ICMPがブロックされている環境 | Intense scan, no ping |

| UDPサービスも対象にしたい | Intense scan plus UDP |

| 全ポートを確認したい | Intense scan, all TCP ports |

| 網羅的に調べたい | Slow comprehensive scan |

Zenmapの使い方をハンズオン形式で解説!

本ハンズオンでは、Windows上のVirtualBoxに構築した仮想環境を使い、実際に操作しながらZenmapによるポートスキャンを解説します。

仮想環境のシステム構成

本ハンズオンで使用する仮想環境は、以下のとおりです。

仮想マシン一覧

| OS | IPアドレス | 備考 |

|---|---|---|

| Kali Linux 2026.1 | 192.168.10.11 | 操作端末(Zenmapを実行) |

| Metasploitable2 | 192.168.10.101 | スキャン対象 |

| OWASP BWA | 192.168.10.102 | スキャン対象 |

| Ubuntu 26.04 LTS | 192.168.10.105 | スキャン対象 |

VirtualBoxのネットワークアダプターはホストオンリーアダプターを使用し、閉じた環境でポートスキャンを実施します。

各仮想マシンのインストール手順は、以下の記事をご覧ください。

- VirtualBoxに仮想マシンを構築する【Kali Linux版】

- VirtualBoxに仮想マシンを構築する【Metasploitable2版】

- VirtualBoxに仮想マシンを構築する【OWASP BWA版】

ポートスキャンを実行する

Zenmapを起動して、ターゲットマシンに対してポートスキャンを実行します。

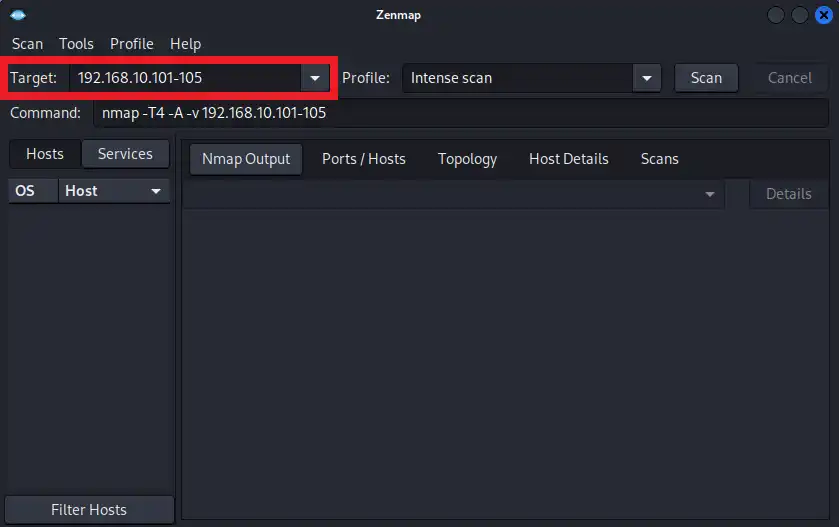

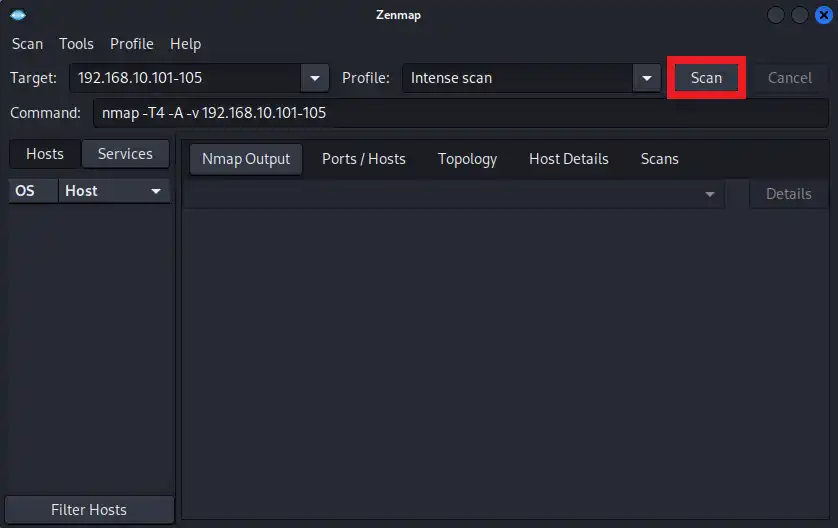

スキャン対象を指定

Zenmapのメイン操作エリアにあるTargetフィールドにスキャン対象のIPアドレスを入力します。

例.192.168.10.101-105

今回のように、複数ホストをまとめてスキャンする場合は、CIDR表記(例:192.0.2.0/24)やハイフン表記(例:192.0.2.1-254)を使用します。

スキャンプロファイルを選択する

Profileプルダウンから使用するスキャンプロファイルを選択します。本ハンズオンでは、Nmapの代表的なスキャンオプションを幅広く体験するためにIntense scanを選択します。

プロファイルを選択すると、Commandフィールドに実行されるNmapコマンドが自動的に表示されます。コマンドを直接編集して、オプションを追加・変更することも可能です。

スキャンを開始する

Scanボタンをクリックすると、内部的にNmapコマンドが実行され、ポートスキャンを開始します。

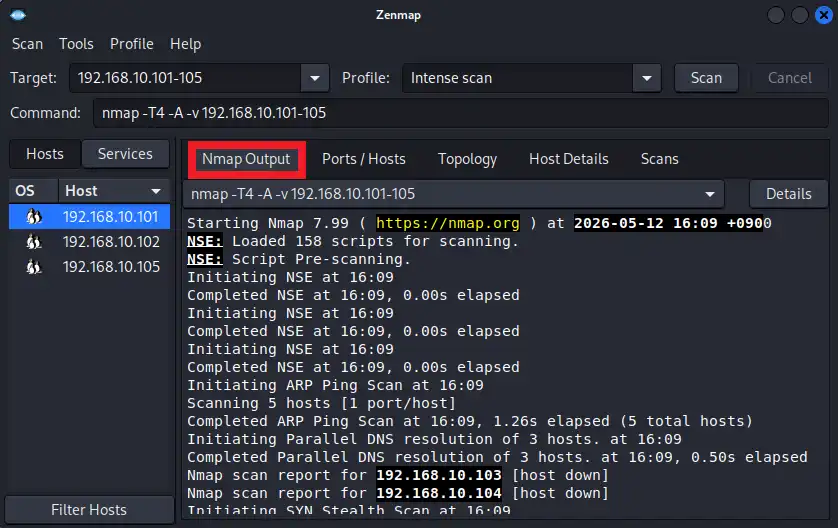

スキャンが開始されると、Nmap Outputタブにスキャンの進行状況がリアルタイムで表示されます。Nmap doneと表示されたら、スキャン完了です。

Intense scanは詳細スキャンのため、対象ホストの状態や環境によって数十秒〜数分程度かかる場合があります。(本記事の検証環境では、40秒程度で完了しました。)

スキャン結果を確認する

スキャンが完了すると、スキャン結果が各タブに表示されます。

Nmap Output(Nmapの結果)タブ

ZenmapはGUIツールですが、内部ではNmapコマンドを実行しています。Nmap Outputタブでは、実際にどのようなNmapコマンドが実行され、どのようなレスポンスが返ってきたのかを確認できます。

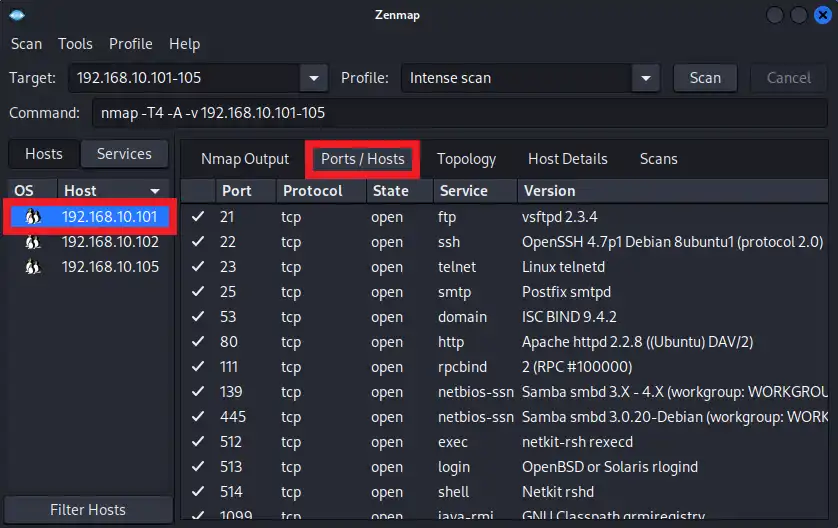

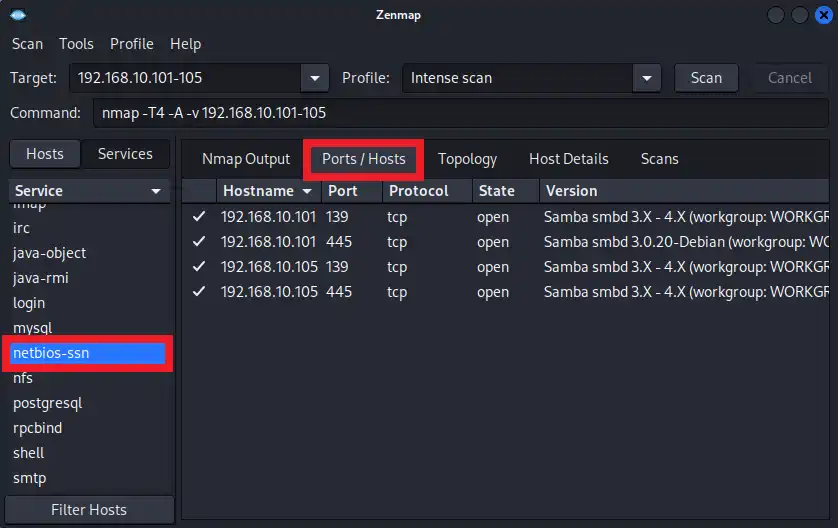

Ports/Hosts(ポート/ホスト)タブ

Ports/Hostsタブでは、スキャン結果を「ホスト単位」または「サービス単位」で確認できます。

左サイドパネルでホストを選択すると、該当ホストで検出されたポート・サービスの一覧が表示されます。

左サイドパネルでサービスを選択すると、該当サービスが稼働しているホストを横断的に確認できます。

大規模ネットワークでは、この機能が特に有効です。例えば、数十〜数百台のホストをスキャンした場合でも、

- SSH(22)が開放されているサーバー

- SMB(445)が有効な端末

- HTTP(80)やHTTPS(443)を提供している機器

など、該当サービスを提供しているホストを横断的に確認できます。

Topology(トポロジー)タブ

Topologyタブは、ホスト間のネットワーク経路をグラフィカルに可視化する、Zenmapならではの機能です。

画面中央にスキャンを実行したホスト(自分自身)が表示され、発見されたホストが放射状に配置されます。(マウスホイールをスクロールすると、グラフ全体を拡大・縮小できます。)

ただし、VirtualBoxのホストオンリーネットワーク環境では、ホップ数が少ないため、単純な構成として表示されます。また、ファイアウォールやICMP制限が存在する環境では、正確なトポロジーが取得できない場合があります。

Host Details(ホスト情報)タブ

Host Detailsタブでは、Nmapが推定したOS情報や稼働時間などが表示されます。

Scans(スキャン履歴)タブ

Scansタブでは、現在のセッション内で実行したスキャンの履歴を一覧表示します。現在のセッション中に複数回スキャンを実行した場合、それぞれの実行履歴が記録されます。

リスト内のエントリをクリックすると、そのスキャンに対応する結果が他のタブ(Nmap Output、Ports/Hostsなど)に反映されます。これにより、異なるオプションで実行した複数のスキャン結果を切り替えながら比較検討することができます。

なお、Scansタブに記録される履歴はメモリ上にのみ存在し、Zenmapを閉じると消去されます。スキャン結果を永続的に管理したい場合は、スキャン結果をファイルに保存して下さい。

Scan(スキャン)Save Scan(スキャン結果を保存する)Save All Scans to Directory(全てのスキャン結果をディレクトリに保存する)