Webサイトで使用している技術スタックを可視化できるブラウザ拡張機能

- Wappalyzer -

- このWebサイトは何のCMSを使っているのか?

- どのフレームワークで実装しているのか?

そんな疑問を即座に解決できるのが、Wappalyzerです。

本記事では、「Wappalyzerとは何か」という基礎知識からインストール方法、具体的な使い方までスクリーンショット付きで解説します。

Wappalyzerとは

Wappalyzer - Technology profiler(以下、Wappalyzer)は、Webサイトで使用されている技術スタックを自動的に判別・可視化するツールです。

読み方:ワッパライザー

Wappalyzerはブラウザ拡張機能として動作するため、対象のWebページを開くだけで利用できる点が大きな特長です。

- Google Chrome

- Firefox

- Microsoft Edge

- Safari

WappalyzerはHTMLソース、レスポンスヘッダ、JavaScriptコードなどを解析し、以下のような技術スタックを自動判定します。

- CMS / フレームワーク

- プログラミング言語

- Webサーバ / OS

- JavaScriptライブラリ

- アクセス分析・広告・インフラ関連技術 など

Wappalyzerを使う目的

優れたWebサイトのフレームワークやライブラリを把握する

UI/UXやパフォーマンスに優れたWebサイトが、どのような技術スタックを採用しているかを特定する目的です。JavaScriptフレームワーク、CSSライブラリ、CMS、アクセス解析ツールなどを確認することで、自社サイトや開発案件における技術選定の参考になります。

特定の機能を実現しているプラグインや技術を確認する

ページ遷移時のアニメーション、問い合わせフォーム、広告配信、アクセス解析、A/Bテストといった機能が、どのライブラリや外部サービスによって実装されているかを確認するために利用します。これにより、同様の機能を実装する際の技術調査や比較検討を効率的に行えます。

セキュリティ診断の事前情報を収集する

サイバーセキュリティ分野では、脆弱性診断やペネトレーションテストの事前調査に活用されます。使用しているCMS、Webサーバ、プログラミング言語、フレームワークが判明すれば、既知の脆弱性(CVE)や過去の攻撃事例と照合し、調査対象を絞り込むことができます。これは、脆弱性診断やペネトレーションテストにおける偵察(Reconnaissance)フェーズの精度向上と工数削減に寄与します。

検出できる技術スタック

2026年2月18日現在、106カテゴリ・7,994技術をカバーしています。

で検出できる技術スタック(一例)

| カテゴリ | 代表的な技術・ツール |

|---|---|

| CMS | WordPress、Wix、Squarespace、Drupal、Joomla、Adobe Experience Manager |

| Webフレームワーク | Microsoft ASP.NET、Next.js、Nuxt.js、Express、Laravel、Ruby on Rails、Django |

| JavaScriptフレームワーク | React、GSAP、Emotion、Vue.js、styled-components、Next.js、Backbone.js |

| JavaScriptライブラリ | jQuery、core-js、jQuery Migrate、jQuery UI、Swiper、Modernizr、Lodash、Masonry |

| UIフレームワーク | Bootstrap、Tailwind CSS、Animate.css、HeroUI、ZURB Foundation、Material UI |

| プログラミング言語 | PHP、Java、TypeScript、Node.js、Python、Ruby、CFML、GraphQL |

| OS | Windows Server、Ubuntu、Debian、CentOS、Red Hat、AlmaLinux、FreeBSD |

| Webサーバ | Nginx、Apache HTTP Server、LiteSpeed、Microsoft IIS、Caddy |

| データベース | MySQL、Firebase、MariaDB、PostgreSQL、MongoDB、Redis |

| アクセス解析 | Google Analytics、Facebook Pixel、Cloudflare Browser Insights、Site Kit、Microsoft Clarity、Google Ads Conversion Tracking、Linkedin Insight Tag |

| タグ管理 | Google Tag Manager、Adobe Experience Platform Launch、Tealium |

| CDN | Cloudflare、cdnjs、jsDelivr、Google Hosted Libraries、Google Cloud CDN、jQuery CDN、Amazon CloudFront |

| 広告配信 | DoubleClick Floodlight、Google Ads、Microsoft Advertising、Google AdSense、Twitter Ads、Google Publisher Tag、AdRoll |

| EC | WooCommerce、Shopify、Wix eCommerce、Squarespace Commerce、PrestaShop、Magento |

| CRM | Zoho、Intercom、Salesforce、HighLevel、Bitrix24、Salesforce Experience Cloud |

Wappalyzerのインストール

Wappalyzerは前述のとおり、主要なブラウザの拡張機能として提供されています。Wappalyzer公式サイトにて対象ブラウザを選択すると、各ブラウザの公式ストア(例:Chrome ウェブストア、Firefox ADD-ONS、Edge アドオンなど)に遷移します。

基本的には各ブラウザ拡張機能のインストール時に表示されるガイダンスに従うだけでインストール可能です。インストール手順はどのブラウザでもほぼ共通しており、以下の流れで完了します。

- 拡張機能ページで「追加」または「インストール」を選択

- 拡張機能が要求する権限を承認(*)

- インストール完了

(*) WappalyzerはHTTPレスポンスヘッダやHTML、JavaScriptなどを解析するため、対象データの読み取り権限が必要です。

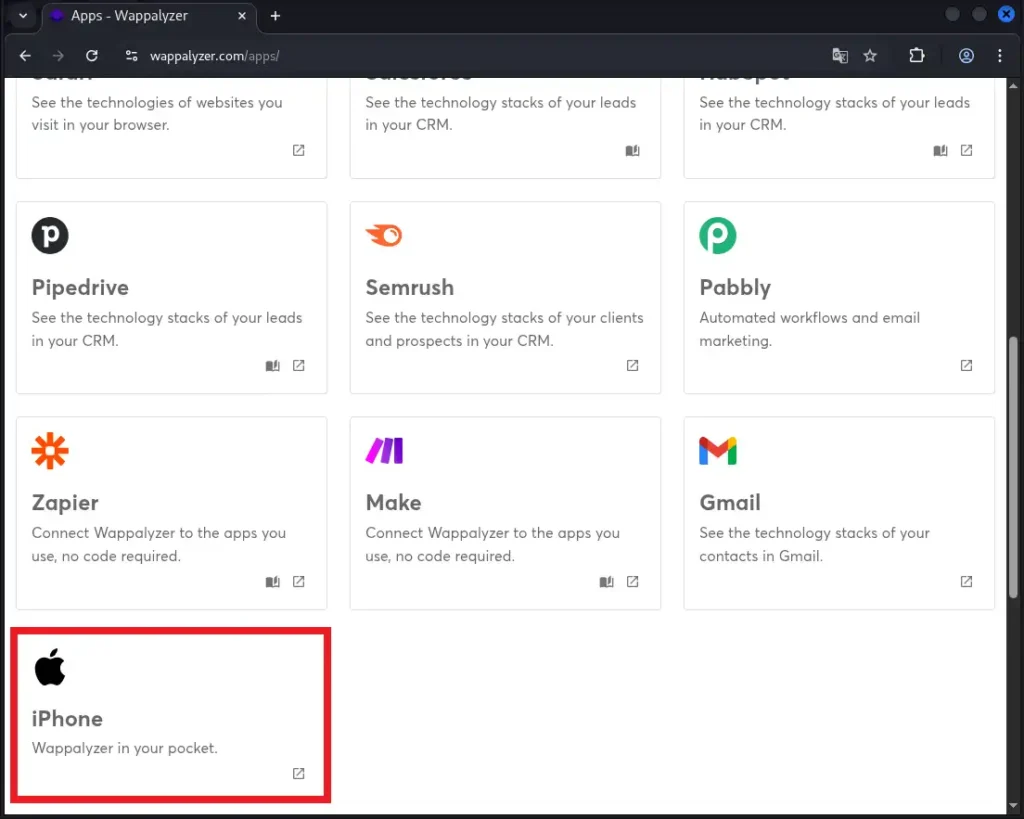

モバイル環境については、iPhone(iOS)向けの公式アプリが提供されています。(2026年2月18日時点、Android向けの公式アプリは提供されていません)

以下では、Google Chromeを前提に、Wappalyzerのインストール手順をスクリーンショット付きで解説します。

- Kali Linux 2025.4

- Google Chrome 145.0.7632.75

Kali LinuxにGoogle Chromeをインストールしていない場合、Kali LinuxにChromeをインストールするをご覧ください。

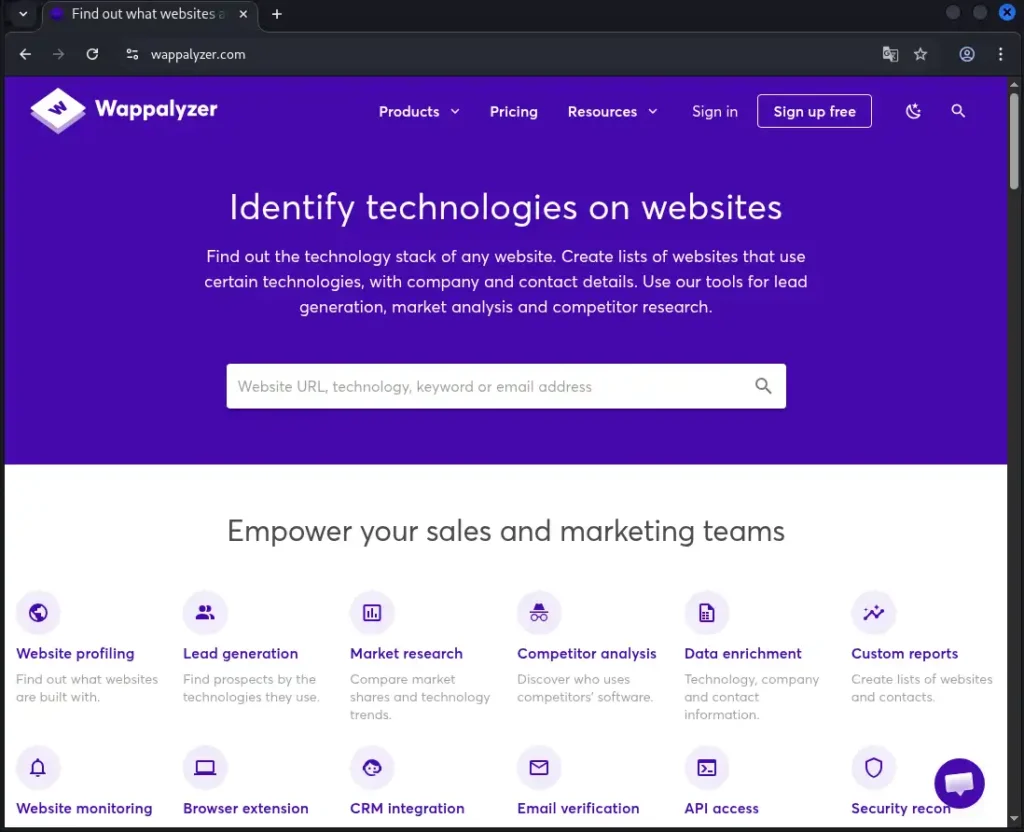

Wappalyzerの公式サイトを開く

まず、Google Chromeを起動し、Wappalyzerの公式サイトにアクセスします。検索エンジン経由でもChromeウェブストアには辿り着けますが、公式サイトから遷移することで、なりすまし拡張機能や類似ツールを誤って導入するリスクを低減できます。

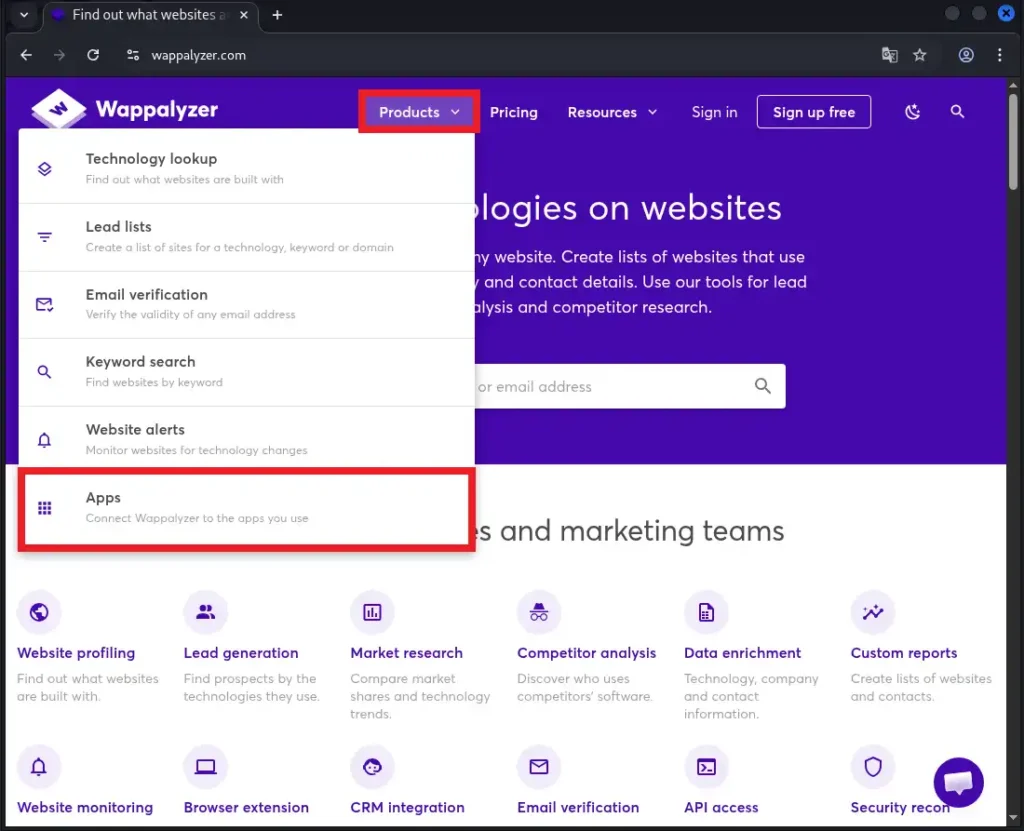

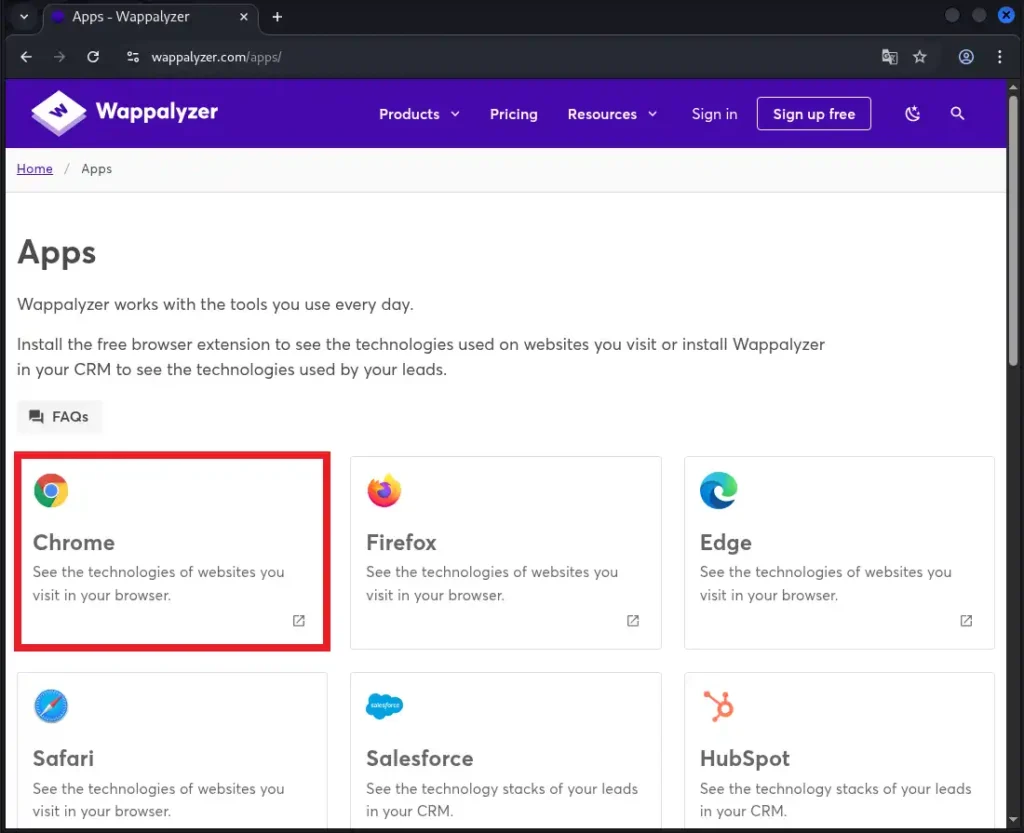

アプリ一覧ページを開く

トップページ上部のグローバルナビゲーションからProducts>Appsを選択します。

インストール対象のブラウザを選択する

アプリ一覧の中からChromeを選択します。Chrome以外にも、FireFox、Edge、Safariを選択することができます。

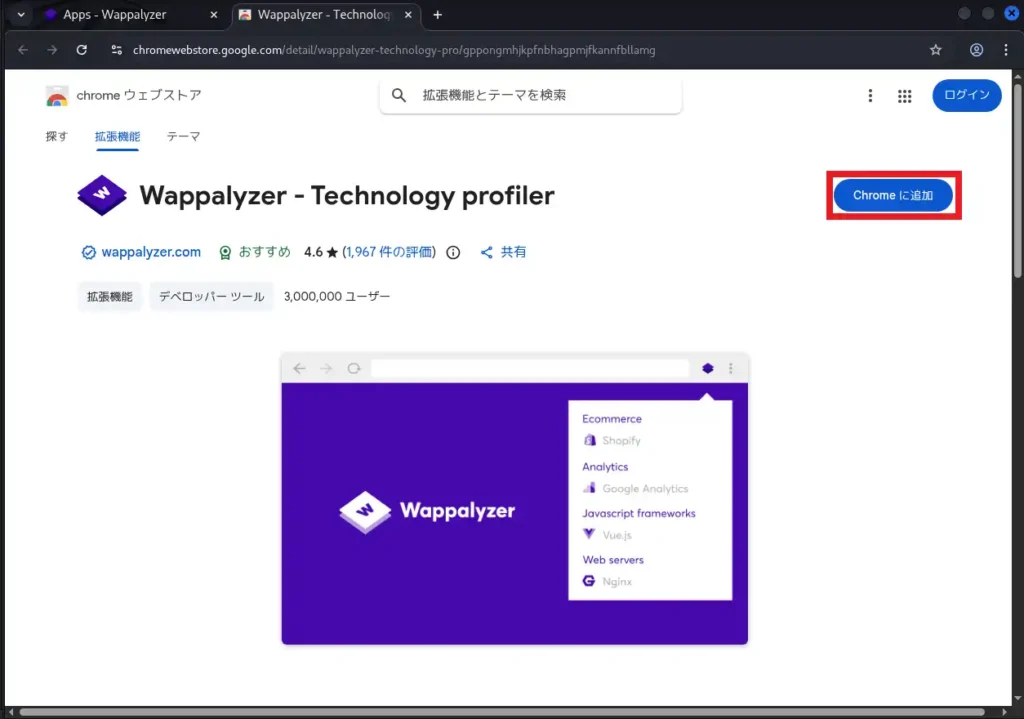

WappalyzerをChromeにインストールする

Chromeウェブストアに遷移すると、Wappalyzer拡張機能の詳細ページが表示されます。

ここでは、以下の点を必ず確認してください。

- 提供元が公式サイト「Wappalyzer」であること。

- ユーザー数・レビュー数が極端に少なくないこと。

問題なければ、Chromeに追加をクリックします。

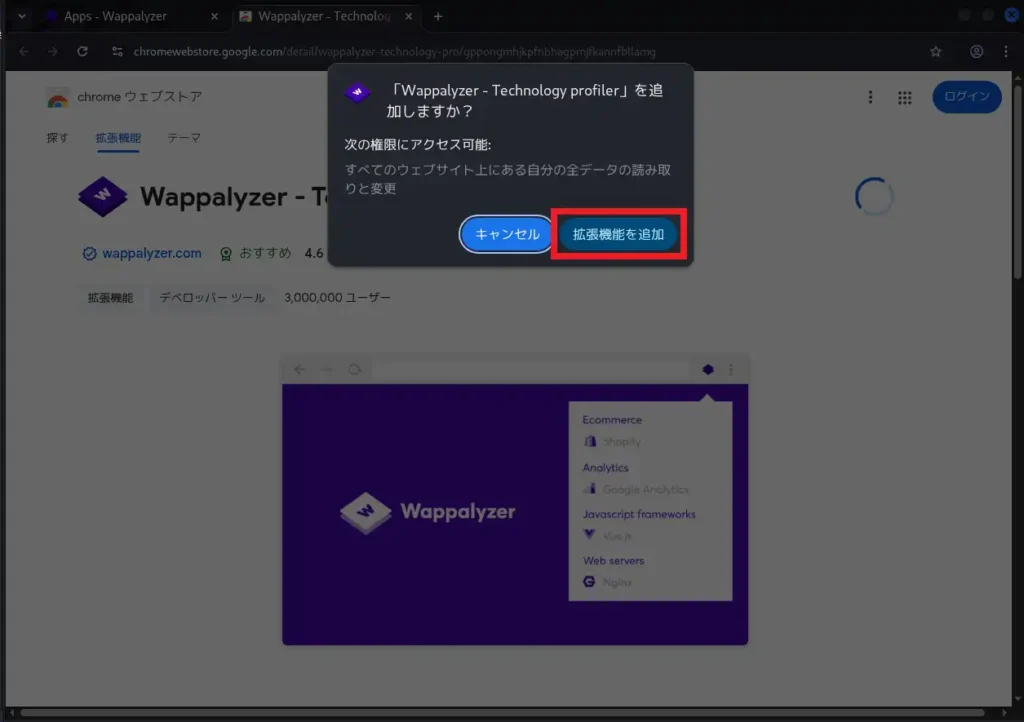

権限を確認して、インストールを続行する

権限確認のダイアログが表示されます。Wappalyzerは閲覧中のWebページのレスポンスヘッダやDOM情報を解析するため、「閲覧しているウェブサイトの情報の読み取り権限」を必要とします。不要な権限を要求していないことを確認した上で、拡張機能を追加をクリックします。

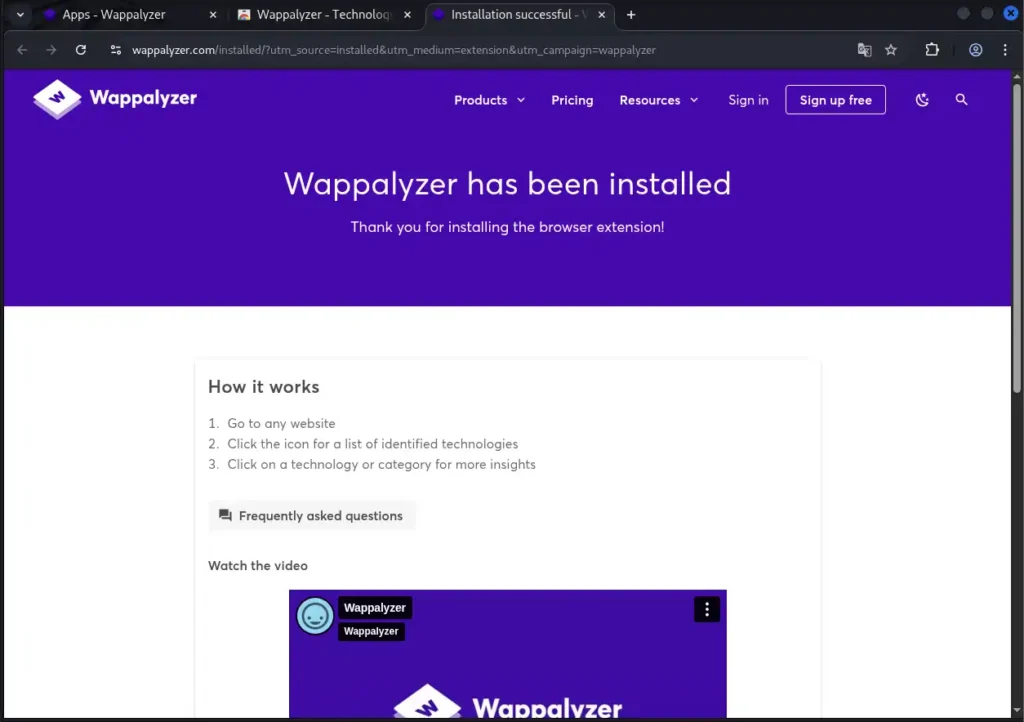

インストール完了

インストールが正常に完了すると、Wappalyzer has been installedというメッセージが表示されたページへ遷移します。追加の設定は不要で、すぐに技術スタックの解析が可能です。

Wappalyzerの使い方

Wappalyzerは、対象Webサイトを閲覧するだけで、使用されている技術スタックを自動的に可視化できます。基本的な操作手順は以下の通りです。

- 調査対象のWebページをブラウザで表示する

- HTTP/HTTPSでアクセス可能なページであれば、特別な設定は不要です。

- ブラウザの拡張機能アイコンからWappalyzerを起動する

- 拡張機能アイコンをクリックすると、現在表示中のページで使用されている技術スタックを解析します。

- 検出された技術スタックが表示される

- Webページの解析が終了すると、検出結果がカテゴリごとに表示されます。

以下では、Google ChromeにインストールしたWappalyzerを用いて、WordPressサイトを調査する手順をスクリーンショット付きで解説します。

- Wappalyzer実行マシン

- Kali Linux 2025.4

- Google Chrome 145.0.7632.75

- Wappalyzer 6.10.89

- 対象サイト

- http://192.168.10.105/wordpress/

今回の検証では、セキュリティ診断の学習環境として使用されるOWASP BWAに搭載しているWordPressサイトを使用します。

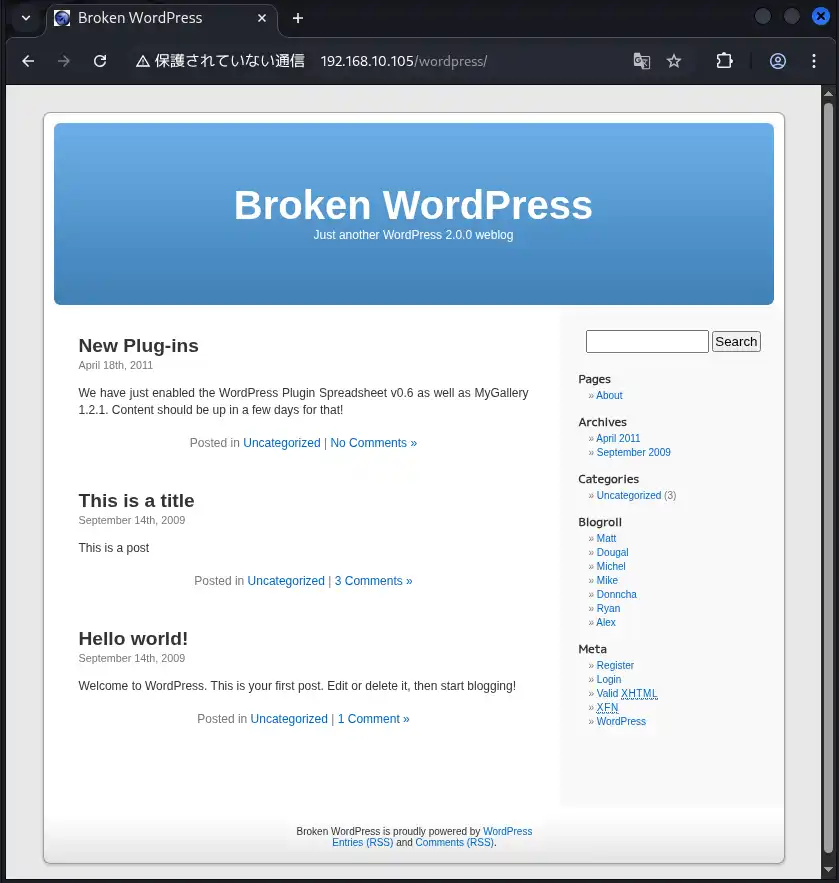

調査対象のWebサイトにアクセスする

まず、Kali Linux上でGoogle Chromeを起動し、調査対象となるWordPressサイトにアクセスします。この段階では、調査対象のサイトが通常のWebページとして正しく表示されていれば問題ありません。WappalyzerはHTTPレスポンスヘッダやHTML、JavaScriptなどを受動的に解析するため、特別な操作は不要です。

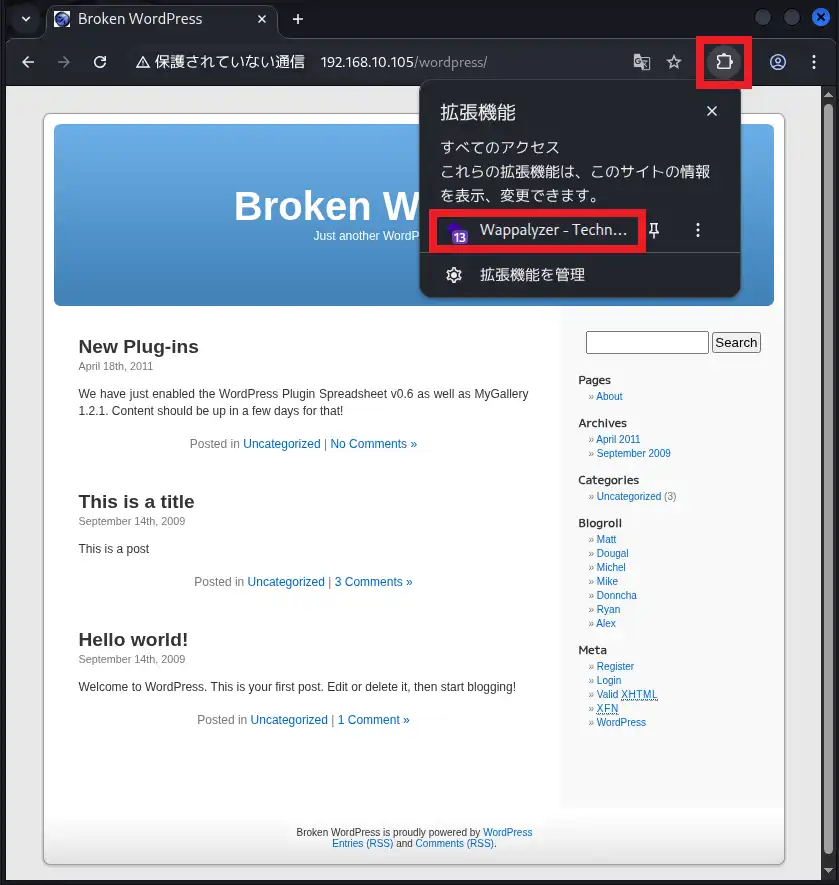

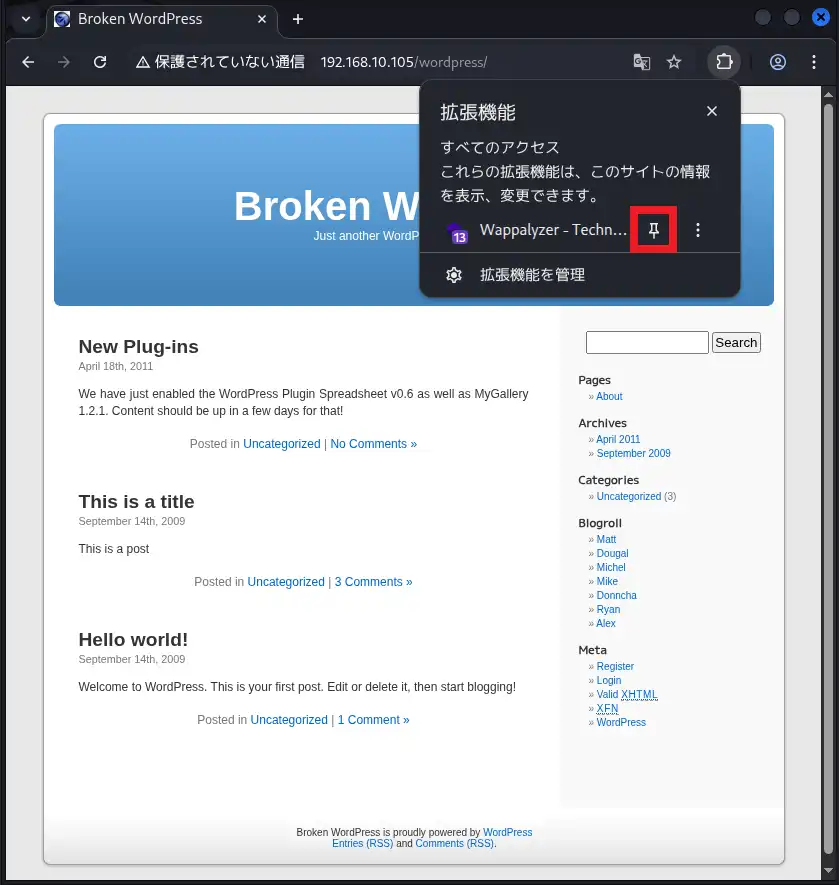

Wappalyzerを起動する

対象ページを表示した状態で、Chromeツールバーにある拡張機能アイコンをクリックし、Wappalyzerを選択します。

Wappalyzerを頻繁に使用する場合は、ピンアイコンをクリックして、ツールバーに固定表示しておくと効率的です。

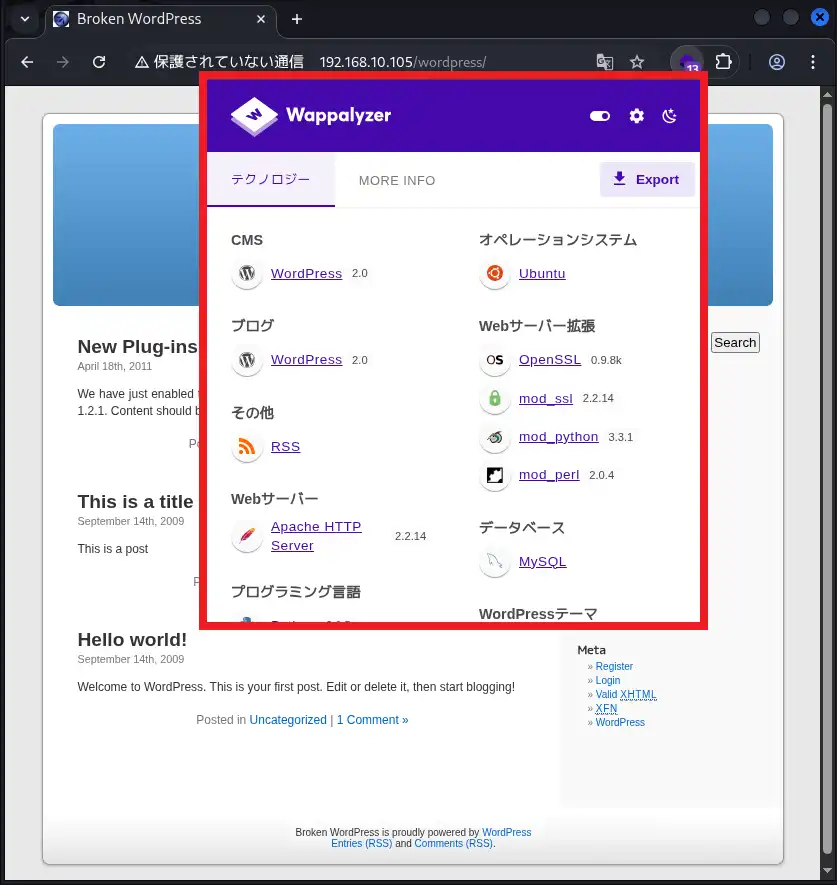

解析結果を確認する

Wappalyzerをクリックすると、現在表示中のページを解析し、検出された技術スタックをカテゴリ別に一覧表示します。一般的なWebページであれば、数秒で結果が表示されます。

まとめ

Wappalyzerは、Web技術の可視化に特化したブラウザ拡張機能であり、Web制作やマーケティング、セキュリティ診断など幅広い業務で利用されています。対象のWebサイトにアクセスするだけで、技術スタックを自動的に解析してくれるため、調査時間を大幅に短縮できます。

ただし、Wappalyzerの結果はHTTPヘッダやHTMLなどから推測されたものであり、100%正確とは限らない点には注意が必要です。NmapやWhatWebなど、他ツールと併用することで、より精度の高い調査が可能になります。