Kali Linuxのネットワーク設定

Kali LinuxのIPアドレス設定やMACアドレス確認など、ネットワーク設定に必要な手順をまとめました。VirtualBoxの仮想環境における設定や、ネットワークの疎通確認も含めて網羅的に解説しています。

前提条件

当サイト(サイト名:デフォラボ)では、多岐にわたるサイバーセキュリティの検証を実施しています。検証ごとにネットワーク設定を調整する必要があるため、この記事では、柔軟かつ汎用的なネットワーク構成を用いて解説しています。

システム環境

Windows上に構築した以下の仮想環境を使用します。

| 仮想化ソフトウェア | Oracle VirtualBox 7.2.6(※) |

|---|---|

| ゲストOS | Kali Linux 2026.1(※) |

(※)2026年3月29日時点の最新バージョン

まだ、Kali Linuxをインストールしていない方は、こちらの記事をご覧ください。

ネットワーク要件

この記事では、下記の要件を満たすネットワーク設定を行います。

- Kali Linuxからインターネットに接続できること。

- Kali LinuxとホストOS間を双方向で通信できること。

- Kali Linuxと他のゲストOS間を双方向で通信できること。

VirtualBoxのネットワーク設定

ホストOSにネットワークアダプターを作成

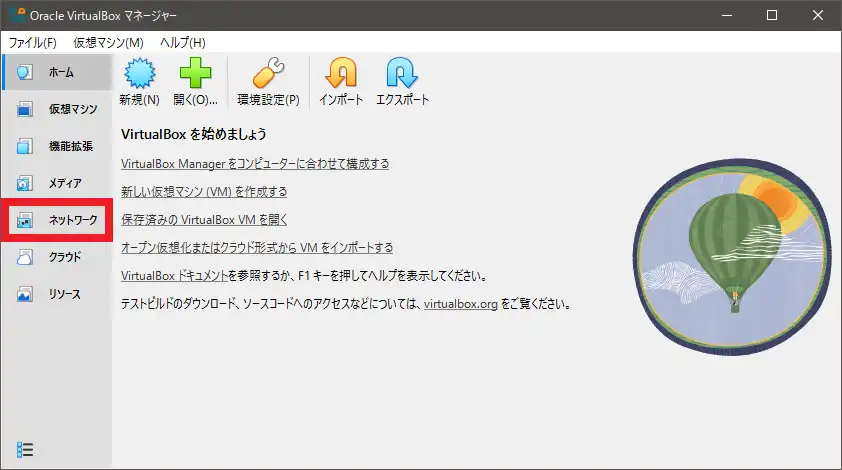

ネットワークマネージャーを起動

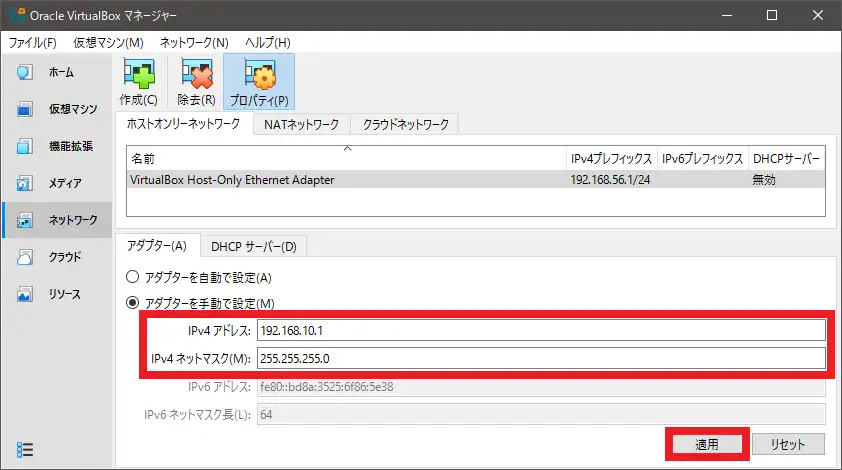

VirtualBoxの左メニューよりネットワークを選択し、ネットワークマネージャーを開きます。

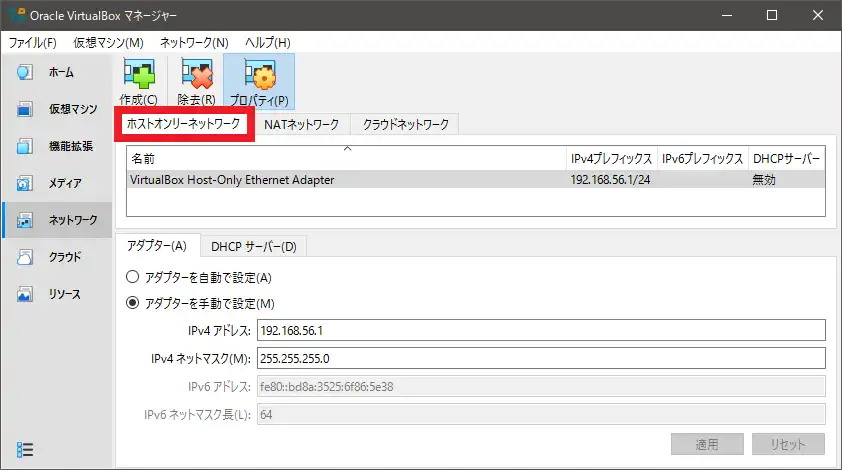

ホストオンリーネットワークを開く

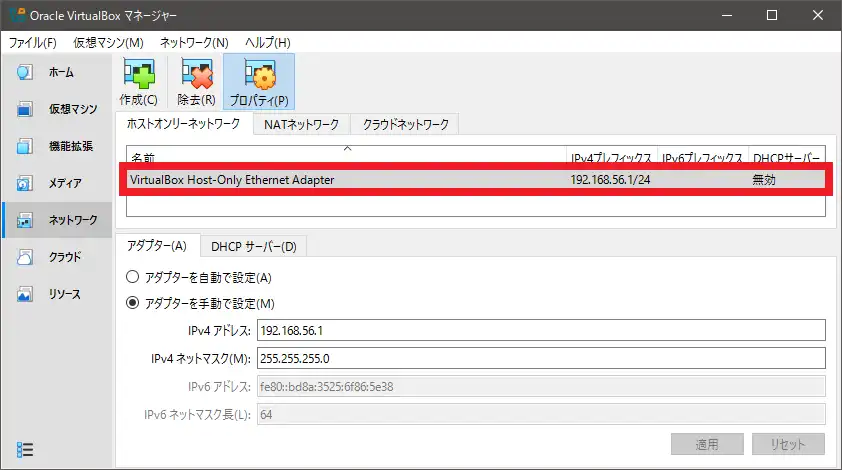

ホストオンリーアダプターを確認する

ホストオンリーアダプターが自動作成されている場合、作成済みのアダプターが表示されます。下記の場合、IPアドレス192.168.56.1のホストオンリーアダプターが作成済みです。

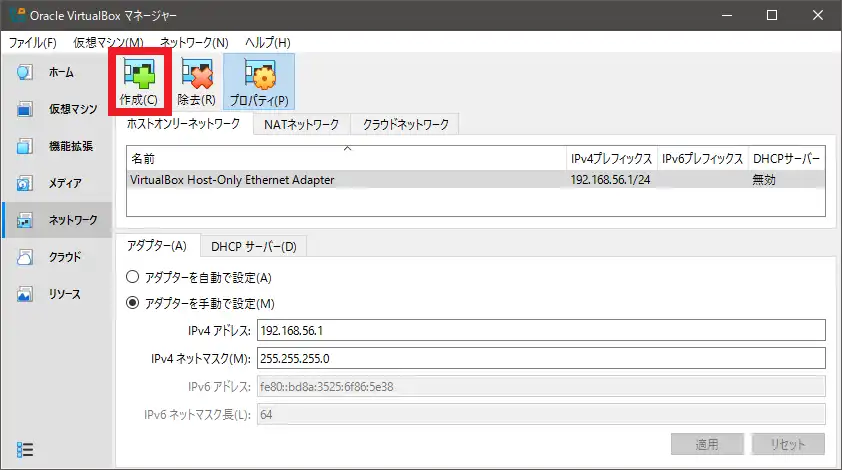

ホストオンリーアダプターが自動作成されていない場合、作成アイコンをクリックします。

アダプターを手動で設定する

ご利用の環境に応じてネットワークアダプターのIPアドレスなどを変更し、適用ボタンをクリックします。

当サイトの検証環境では、IPアドレスを192.168.10.1に変更します。

設定値の例

| 変更前 | 変更後 | |

|---|---|---|

| IPアドレス | 192.168.56.1 | 192.168.10.1 |

| ネットマスク | 255.255.255.0 | 変更無し |

仮想マシンのネットワークを設定

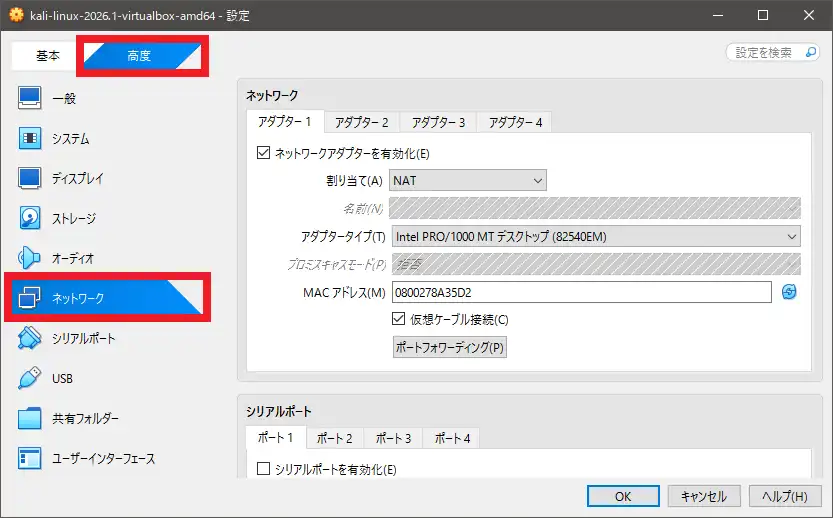

本環境はセキュリティ検証および学習を目的としているため、通常時は外部ネットワークに接続できないようNATを無効化します。(パッケージ更新など外部接続が必要な場合のみ、NATを有効にします。)

そのため、ネットワーク構成はアダプター1に「ホストオンリーアダプター」、アダプター2に「NAT」を設定します。

ネットワーク構成例

| 割当 | IPアドレス | 用途 | |

|---|---|---|---|

| アダプター1 | ホストオンリーアダプター | 固定IPアドレス | 仮想ネットワーク用 |

| アダプター2 | NAT | DHCP | インターネット接続 |

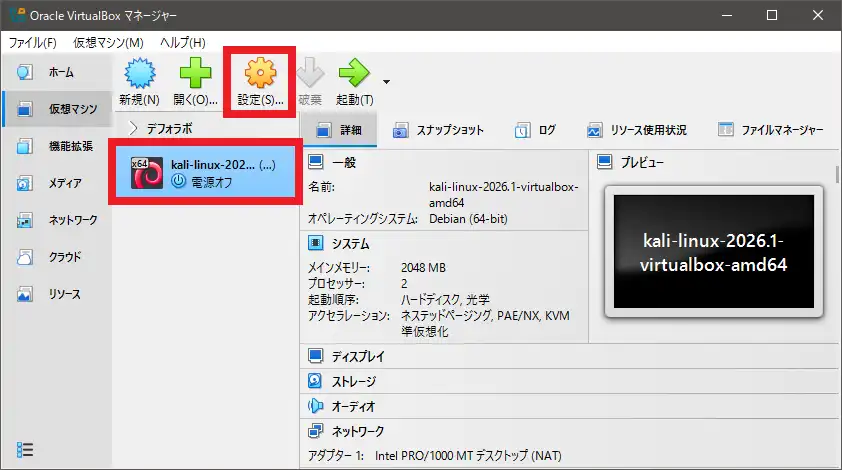

設定画面を起動

対象となる仮想マシン(Kali Linux)を選択後、設定アイコンをクリックし、設定画面を開きます。

続いて、高度タブを開き、ネットワークを選択します。

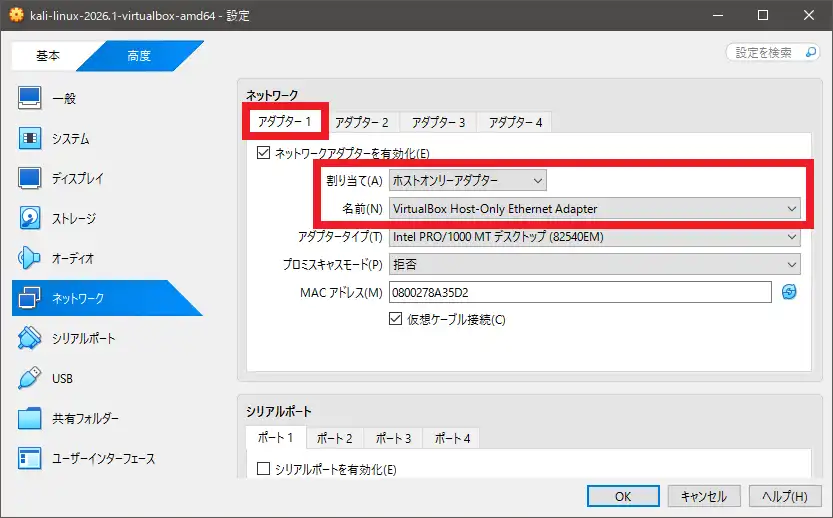

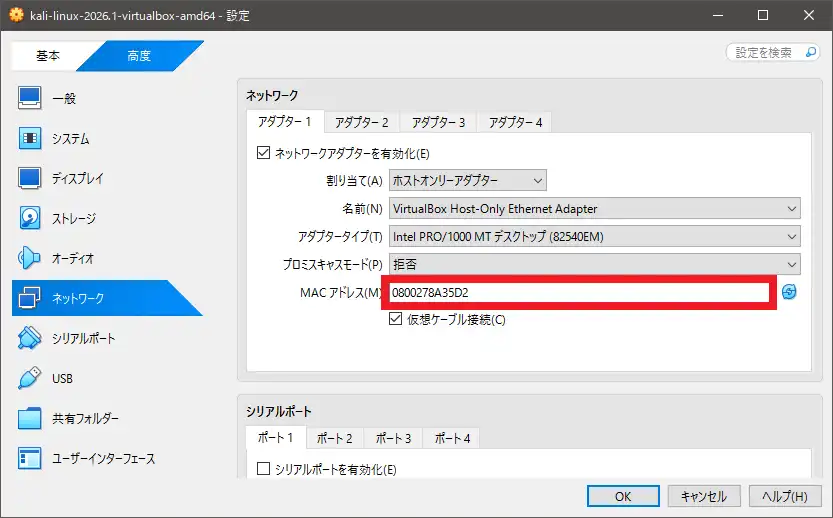

アダプター1の設定

アダプター1をNATからホストオンリーアダプターに変更し、前述で作成したネットワークアダプターを割り当てます。これにより、Kali LinuxとホストOSや他のゲストOSとの通信ができるようになります。

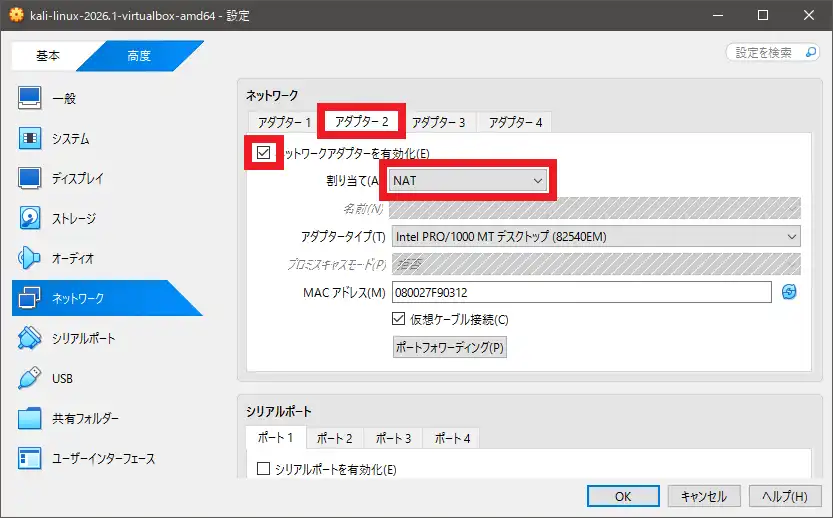

アダプター2の設定

アダプター2を有効化し、NATを設定します。これにより、Kali Linuxからインターネットに接続できるようになります。

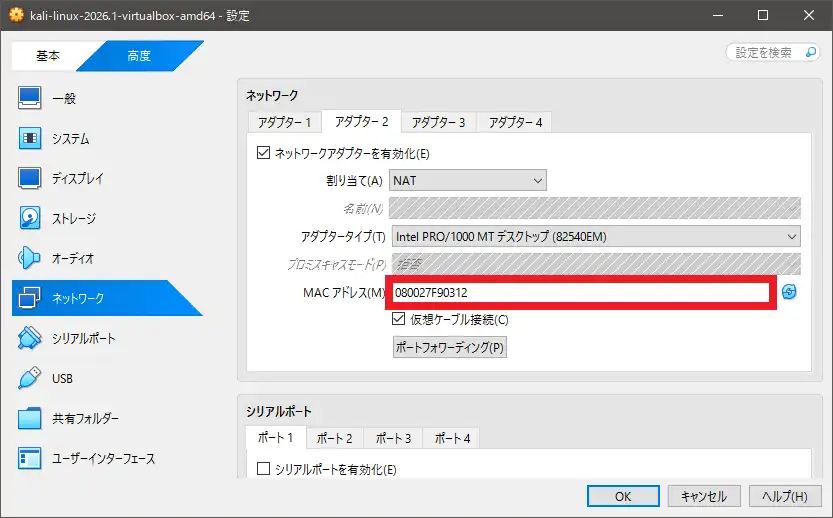

MACアドレスを確認

後述の作業でMACアドレスを使用するので、アダプター1、2のMACアドレスを控えておきます。

- アダプター1 : 0800278A35D2

- アダプター2 : 080027F90312

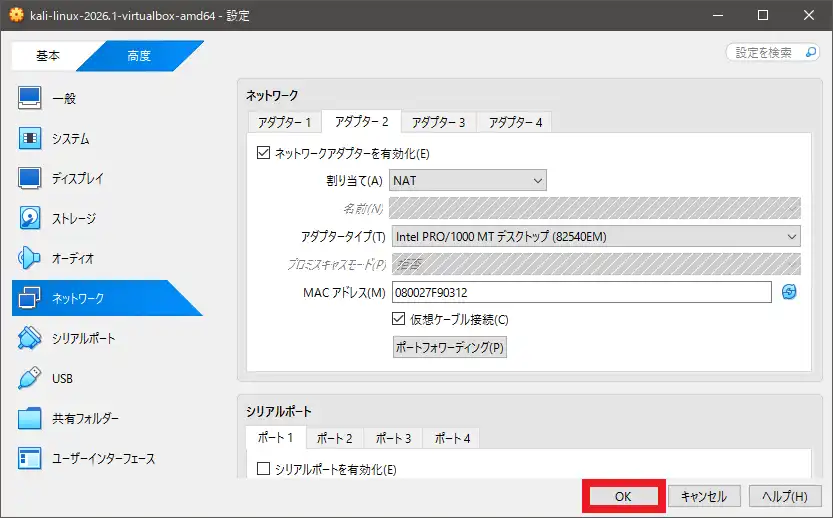

OKボタンを押下

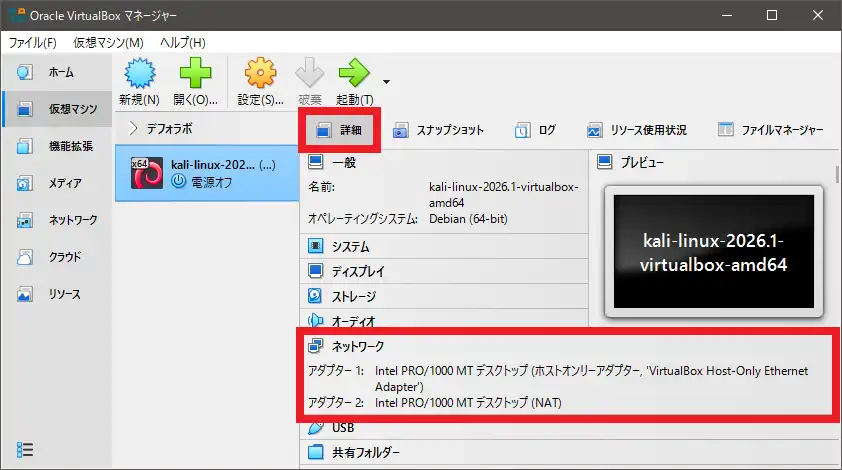

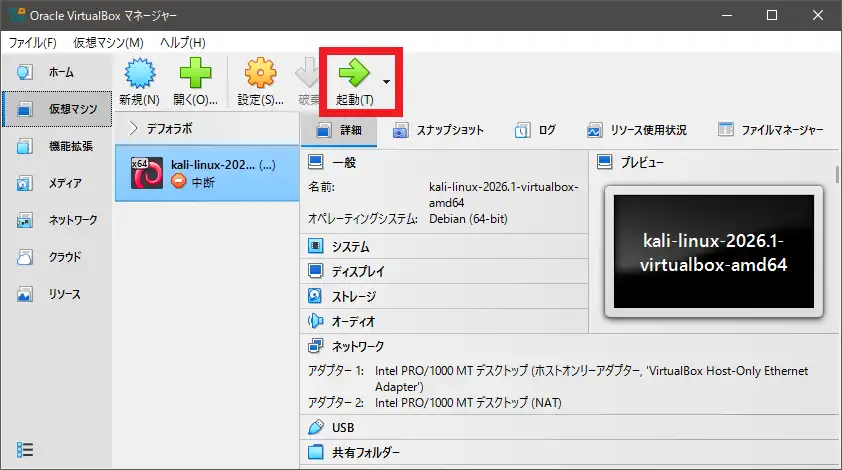

設定したネットワークが反映されていることを確認

仮想マシンの詳細画面にて、設定したネットワーク情報を確認することができます。

アダプター1は「ホストオンリーアダプター」、アダプター2は「NAT」が設定されていることを確認します。

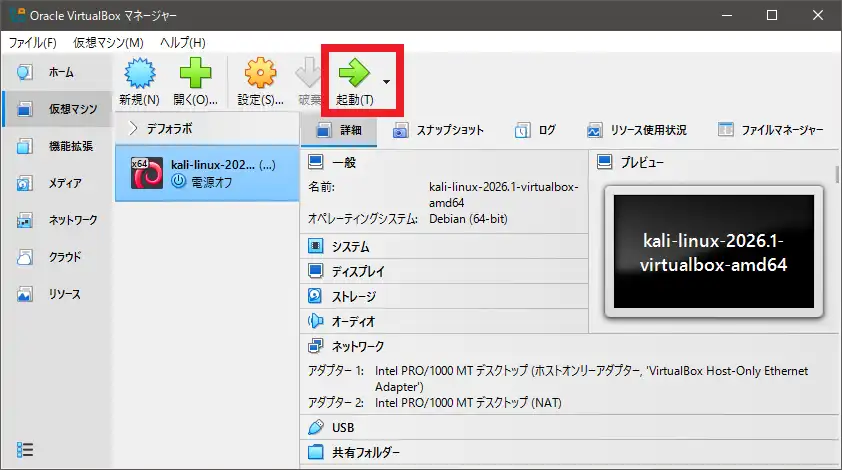

最後にKali Linuxを起動

起動アイコンをクリックし、Kali Linuxを起動します。

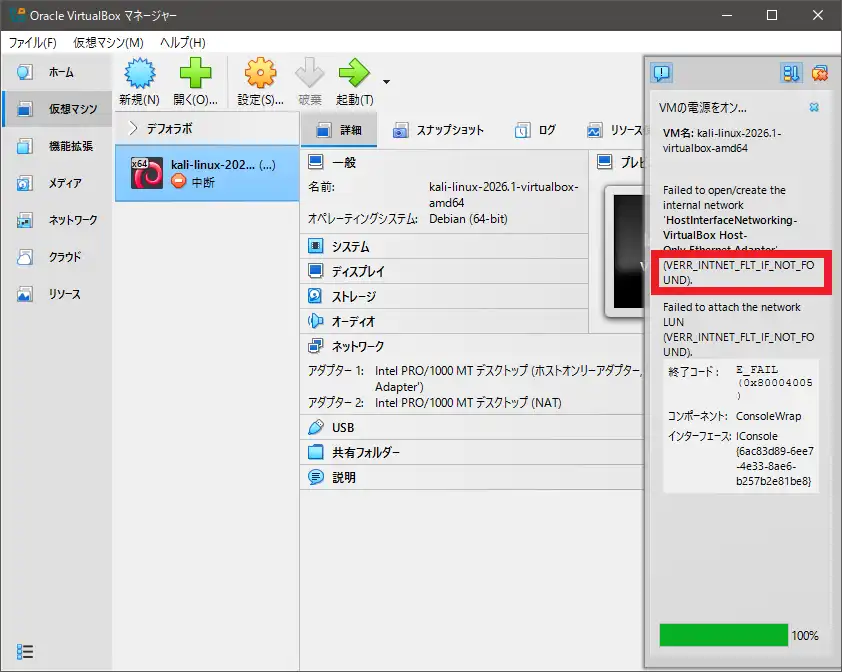

Kali Linuxが起動しない場合

もし、VERR_INTNET_FLT_IF_NOT_FOUNDなどのエラーが表示され、Kali Linuxが起動しない場合、以下の手順に従い、ネットワークアダプターを再起動して下さい。

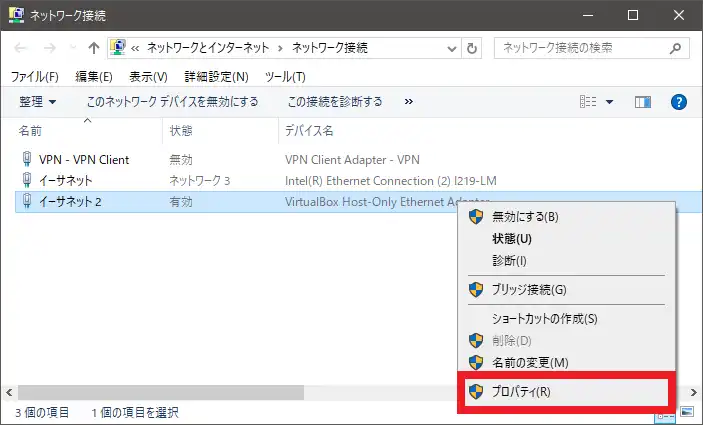

対処)ネットワークアダプターを再起動

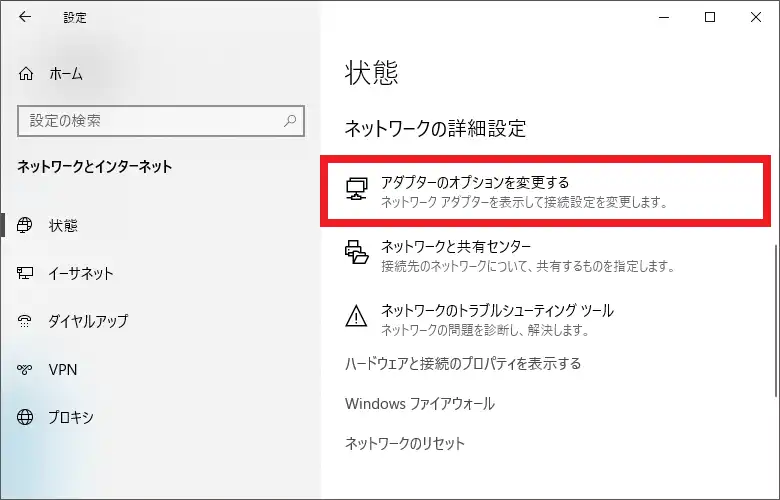

Windowsスタートメニューの「設定」から「ネットワークとインターネット」を選択

画面中盤にある「アダプターのオプションを変更する」をクリック

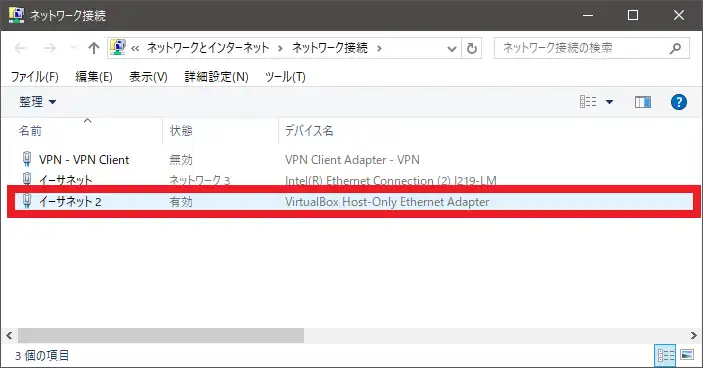

対象のネットワークアダプターが存在することを確認

デバイス名が「VirtualBoxで割り当てたホストオンリーアダプターの名前」と一致するアダプターを探します。

例)VirtualBox Host-Only Ethernet Adapter

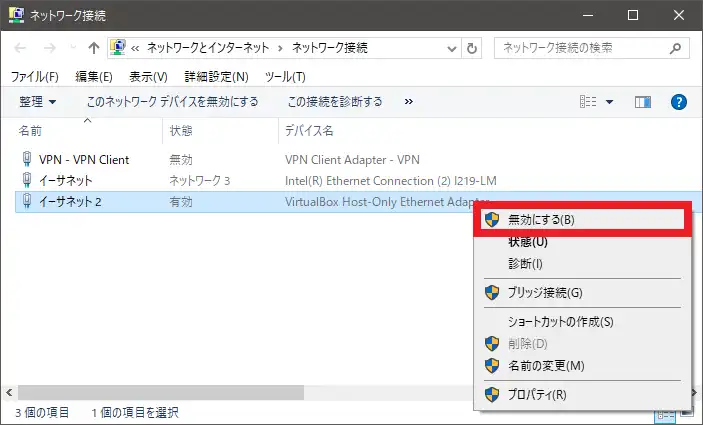

対象のネットワークアダプターを右クリックし、「無効にする」を実行

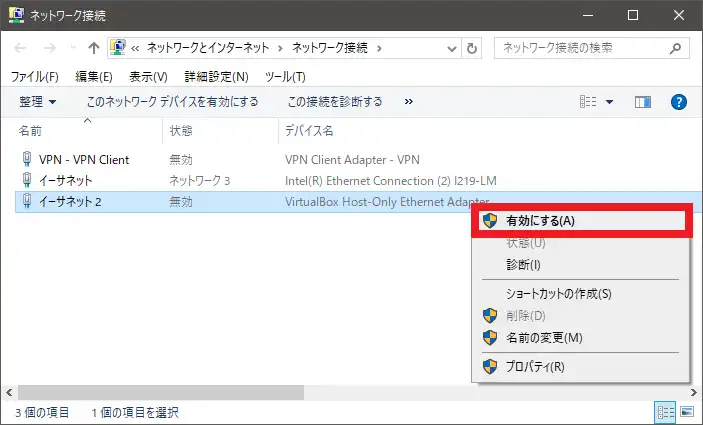

同様の手順で「有効にする」を実行

再度、Kali Linuxを起動する

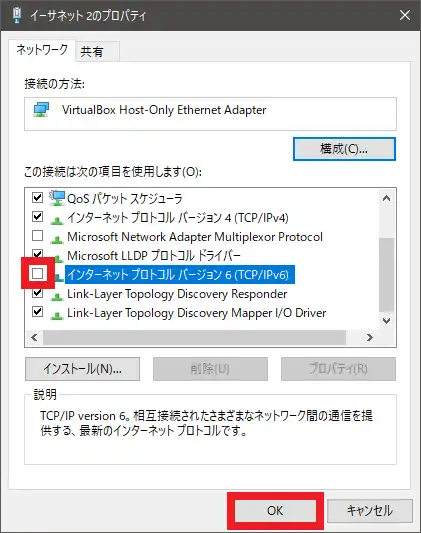

対処)IPv6を無効にする

ネットワークアダプターを再起動してもKali Linuxが起動しない場合、IPv6を無効にします。

対象のネットワークアダプターを右クリックし、プロパティを選択

「インターネットプロトコルバージョン6」のチェックを外し、OKボタンをクリック

前述と同様の手順で、ネットワークアダプターを「無効」にする

前述と同様の手順で、ネットワークアダプターを「有効」にする

最後にKali Linuxを起動する

Kali Linuxのネットワーク設定

Kali Linux側のネットワーク設定を確認

Kali Linuxのターミナルでipコマンドを実行

$ ip a

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host noprefixroute

valid_lft forever preferred_lft forever

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc fq_codel state UP group default qlen 1000

link/ether 08:00:27:8a:35:d2 brd ff:ff:ff:ff:ff:ff

3: eth1: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc fq_codel state UP group default qlen 1000

link/ether 08:00:27:f9:03:12 brd ff:ff:ff:ff:ff:ff

inet 10.0.3.15/24 brd 10.0.3.255 scope global dynamic noprefixroute eth1

valid_lft 86002sec preferred_lft 86002sec

inet6 fd17:625c:f037:3:3fcc:ee26:2dd:e03a/64 scope global dynamic noprefixroute

valid_lft 86193sec preferred_lft 14193sec

inet6 fe80::6657:a327:30c7:7371/64 scope link noprefixroute

valid_lft forever preferred_lft foreverMACアドレスを確認

ネットワークインターフェース(eth0、eth1)のMACアドレスを確認し、それらがVirtualBox環境で設定したネットワークアダプターのMACアドレスと正しく関連付けられているかを確認します。

| Kali Linuxのネットワークインターフェース | VirtualBoxのネットワークアダプター |

|---|---|

| 【eth0】08:00:27:8a:35:d2 | 【アダプター1】0800278A35D2 |

| 【eth1】08:00:27:f9:03:12 | 【アダプター2】080027F90312 |

IPアドレスを設定

ネットワークインターフェースの設定ファイルに、IPアドレスなど必要なネットワーク情報を設定します。

設定例

| ネットワークインターフェース | IPアドレスの割り当て方式 |

|---|---|

| eth0 | 固定IPアドレス(192.168.10.11) |

| eth1 | DHCP |

IPアドレスなど必要なネットワーク情報を設定

viなどのエディタで/etc/network/interfacesファイルを編集して下さい。

編集後のinterfacesファイルをcatコマンドで確認

$ cat /etc/network/interfaces

# This file describes the network interfaces available on your system

# and how to activate them. For more information, see interfaces(5).

source /etc/network/interfaces.d/*

# The loopback network interface

auto lo

iface lo inet loopback

# Local network interface

auto eth0

iface eth0 inet static

address 192.168.10.11

netmask 255.255.255.0

# NAT network interface

auto eth1

iface eth1 inet dhcpネットワークサービスを再起動

$ sudo systemctl restart networking.service設定内容を確認

IPアドレスなど、設定した内容が反映されていることを確認します。

$ ip a

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host noprefixroute

valid_lft forever preferred_lft forever

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc fq_codel state UP group default qlen 1000

link/ether 08:00:27:8a:35:d2 brd ff:ff:ff:ff:ff:ff

inet 192.168.10.11/24 brd 192.168.10.255 scope global eth0

valid_lft forever preferred_lft forever

3: eth1: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc fq_codel state UP group default qlen 1000

link/ether 08:00:27:f9:03:12 brd ff:ff:ff:ff:ff:ff

inet 10.0.3.15/24 brd 10.0.3.255 scope global dynamic noprefixroute eth1

valid_lft 86391sec preferred_lft 75591sec

inet6 fd17:625c:f037:3:80fb:5d33:279f:9ccd/64 scope global dynamic mngtmpaddr noprefixroute

valid_lft 86391sec preferred_lft 14391sec

inet6 fd17:625c:f037:3:3fcc:ee26:2dd:e03a/64 scope global dynamic noprefixroute

valid_lft 86391sec preferred_lft 14391sec

inet6 fe80::6657:a327:30c7:7371/64 scope link noprefixroute

valid_lft forever preferred_lft foreverネットワークの疎通確認

当サイトの検証環境のネットワーク構成

| OS | IPアドレス | |

|---|---|---|

| ホストOS | Windows | 192.168.10.1 |

| ゲストOS | Kali Linux | 192.168.10.11 |

| Metasploitable2(※) | 192.168.10.101 |

(※)Metasploitable2は、セキュリティ学習を目的として作成されたローカル環境用の仮想マシンです。これを利用することにより、安全にKali Linuxの操作方法を学習することができます。VirtualBoxにMetasploitable2をインストールするも併せてご覧ください。

Pingによる疎通確認に失敗する場合、以下の内容をお試しください。

- ウイルス対策ソフトのファイアウォール機能でPingを遮断していないか確認

- ネットワークアダプターを再起動(※)

- IPv6を無効にする(※)

- Kali Linuxを再起動する

- ホストOSを再起動する

(※)操作手順は、前述の解説セクションをご確認ください。

以下、当サイトの検証環境で実施した疎通確認の実行結果です。

Kali LinuxからホストOSへ通信

Kali Linuxのターミナルで実行

$ ping -c 5 192.168.10.1

PING 192.168.10.1 (192.168.10.1) 56(84) bytes of data.

64 bytes from 192.168.10.1: icmp_seq=1 ttl=128 time=0.589 ms

64 bytes from 192.168.10.1: icmp_seq=2 ttl=128 time=0.710 ms

64 bytes from 192.168.10.1: icmp_seq=3 ttl=128 time=0.965 ms

64 bytes from 192.168.10.1: icmp_seq=4 ttl=128 time=1.00 ms

64 bytes from 192.168.10.1: icmp_seq=5 ttl=128 time=1.27 ms

--- 192.168.10.1 ping statistics ---

5 packets transmitted, 5 received, 0% packet loss, time 4028ms

rtt min/avg/max/mdev = 0.589/0.907/1.268/0.237 ms- 送信元:Kali Linux(192.168.10.11)※ゲストOS

- 送信先:Windows(192.168.10.1)※ホストOS

ホストOSからKali Linuxへ通信

Windowsのコマンドプロンプトで実行

C:\>ping -n 5 192.168.10.11

192.168.10.11 に ping を送信しています 32 バイトのデータ:

192.168.10.11 からの応答: バイト数 =32 時間 <1ms TTL=64

192.168.10.11 からの応答: バイト数 =32 時間 =1ms TTL=64

192.168.10.11 からの応答: バイト数 =32 時間 =1ms TTL=64

192.168.10.11 からの応答: バイト数 =32 時間 =1ms TTL=64

192.168.10.11 からの応答: バイト数 =32 時間 <1ms TTL=64

192.168.10.11 の ping 統計:

パケット数: 送信 = 5、受信 = 5、損失 = 0 (0% の損失)、

ラウンド トリップの概算時間 (ミリ秒):

最小 = 0ms、最大 = 1ms、平均 = 0ms- 送信元:Windows(192.168.10.1)※ホストOS

- 送信先:Kali Linux(192.168.10.11)※ゲストOS

Kali Linuxから他のゲストOSへ通信

Kali Linuxのターミナルで実行

$ ping -c 5 192.168.10.101

PING 192.168.10.101 (192.168.10.101) 56(84) bytes of data.

64 bytes from 192.168.10.101: icmp_seq=1 ttl=64 time=9.97 ms

64 bytes from 192.168.10.101: icmp_seq=2 ttl=64 time=0.524 ms

64 bytes from 192.168.10.101: icmp_seq=3 ttl=64 time=0.513 ms

64 bytes from 192.168.10.101: icmp_seq=4 ttl=64 time=0.579 ms

64 bytes from 192.168.10.101: icmp_seq=5 ttl=64 time=0.501 ms

--- 192.168.10.101 ping statistics ---

5 packets transmitted, 5 received, 0% packet loss, time 4070ms

rtt min/avg/max/mdev = 0.501/2.417/9.971/3.776 ms- 送信元:Kali Linux(192.168.10.11)※ゲストOS

- 送信先:Metasploitable2(192.168.10.101)※ゲストOS

他のゲストOSからKali Linuxへ通信

Metasploitable2で実行

$ ping -c 5 192.168.10.11

PING 192.168.10.11 (192.168.10.11) 56(84) bytes of data.

64 bytes from 192.168.10.11: icmp_seq=1 ttl=64 time=0.258 ms

64 bytes from 192.168.10.11: icmp_seq=2 ttl=64 time=0.421 ms

64 bytes from 192.168.10.11: icmp_seq=3 ttl=64 time=0.523 ms

64 bytes from 192.168.10.11: icmp_seq=4 ttl=64 time=0.467 ms

64 bytes from 192.168.10.11: icmp_seq=5 ttl=64 time=0.485 ms

--- 192.168.10.11 ping statistics ---

5 packets transmitted, 5 received, 0% packet loss, time 3996ms

rtt min/avg/max/mdev = 0.258/0.430/0.523/0.096 ms- 送信元:Metasploitable2(192.168.10.101)※ゲストOS

- 送信先:Kali Linux(192.168.10.11)※ゲストOS

Kali Linuxをマスターする

Kali Linuxを日本語化する

Kali Linuxは初期状態だと英語ベースですので、日本語キーボード、日本語入力、日本語表示が必要な方は、下記の記事を参考にセットアップしてください。

ブラウザ環境を整える

Kali Linuxの既定ブラウザはFirefoxです。Google Chromeを追加インストールしたり、ChromiumのUIを日本語化することで、より快適なブラウザ環境を構築できます。

安心・安全な環境でKali Linuxを動かす

Kali Linuxに含まれる各ツールを第三者サーバーに対して使用すると、法的リスクを伴う可能性があります。実際にツールを試したい方は、やられアプリ(別名:やられサーバー、やられサイト)がおすすめ。ローカル環境に構築した「やられアプリ」を使用すれば、法的リスクを気にせず、安心・安全にKali Linuxを実行することができます。

代表的なやられアプリは、以下のとおりです。

それぞれの特徴や違いについては、やられアプリ(別名:やられサーバー、やられサイト)を徹底解説!をご覧ください。

Kali Linuxのツールを使い倒す

Kali Linuxには、多数のセキュリティツールが標準でインストールされています。下記の記事では、各ツールの使い方を詳しく解説していますので、あわせてご覧ください。

- 【dirb】CLIベースのディレクトリ・ファイル探索ツール

- 【DirBuster】OWASPが開発したディレクトリ・ファイル探索ツール

- 【enum4linux】SMB情報収集ツール

- 【ffuf】Webアプリケーションに特化したファジングツール

- 【Gobuster】Webサーバーに特化したブルートフォースツール

- 【hping3】高機能なパケット生成ツール

- 【Hydra】ブルートフォース・パスワードクラック診断ツール

- 【Masscan】超高速ポートスキャナ

- 【Netcat】TCP/UDP通信を行うための万能なネットワークツール

- 【Nikto】Webサーバーに特化した脆弱性診断ツール

- 【Nmap】多機能なポートスキャナ

- 【smbclient】Windows共有フォルダにアクセスするツール

- 【sqlmap】SQLインジェクション診断ツール

- 【tcpdump】パケットキャプチャができるネットワーク解析ツール

- 【WhatWeb】Web技術を特定するための解析ツール

- 【Wordlists/Rockyou.txt】ペネトレーションテストで使用する辞書ファイル

- 【WPScan】WordPressの脆弱性スキャナ